热门标签

热门文章

- 1Ubuntu服务器更改远程端口号的方法_ubuntu网络port怎么设置

- 2CloudFlare域名管理系统_cloudflare批量管理

- 3php论坛源代码,php论坛源代码下载

- 4AutoCompress: An Automatic DNN Structured Pruning Framework for Ultra-High Compression Rates

- 5Strongswan与Andriod野蛮模式L2TPoverIPsec对接有时候不成功。_strongswan ipsec不生效

- 6算法32:环形链表(有双指针)_求环形链表的节点数java

- 7idea2018项目导入2020.1idea依赖包失败的解决方法_getloadedimportedassetsandartifactids called with

- 8Python爬虫:代理ip电商数据实战

- 9聚类分析之 K均值_k均值聚类适用于什么样的数据

- 10python uiautomator2 安装及使用_python uiautomatic2 使用方法

当前位置: article > 正文

vulnhub - DC 9 (考点:SQL注入&LFI&端口敲门&ssh暴力解密&捉迷藏&python基础&linux修改passwd sudoers提权)_lfictfpy

作者:黑客灵魂 | 2024-08-16 08:13:19

赞

踩

lfictfpy

https://www.vulnhub.com/entry/dc-9,412/

nat网络

arp-scan -l扫出比平常多出的ip就是靶机了

nmap

80是进web搜集信息,22是要想到ssh登录拿shell,但是这里要看仔细,22没有开,是filter状态。这里为后面的端口敲门埋下了伏笔。以后遇到这种也要往敲门方向想

PORT STATE SERVICE VERSION

22/tcp filtered ssh

80/tcp open http Apache httpd 2.4.38 ((Debian))

|_http-server-header: Apache/2.4.38 (Debian)

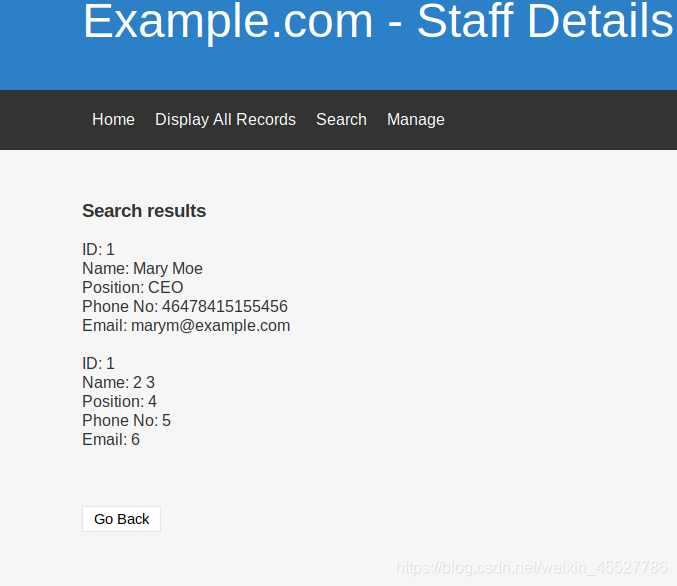

|_http-title: Example.com - Staff Details - Welcome

- 1

- 2

- 3

- 4

- 5

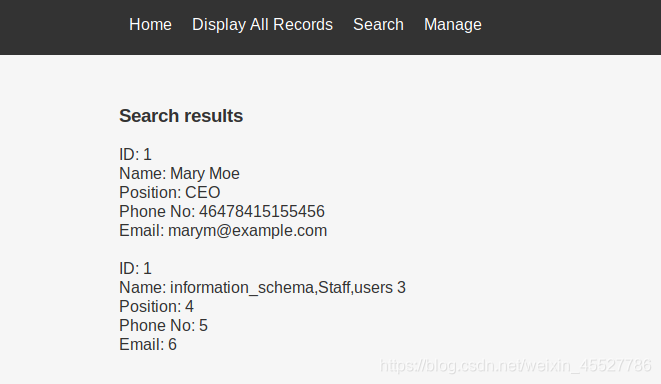

进网站后,只有数据库交互,那当然是想到注入了。。

完整的手工注入过程就不写了,在以前的文章标题是sql注入里基本都有,大同小异,直接套就是了。

比如参考这个hackme

拿到管理员和很多用户的账号信息admin/transorbital1

再登录,但发现也没什么,倒是下面总提示file找不到。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/黑客灵魂/article/detail/987293

推荐阅读

相关标签