热门标签

热门文章

- 1MongoDb可视化管理工具nosqlbooster4mongo的使用_nosqlbooster怎么用账号密码登录mango

- 2# Jedis、Redission、Lettuce 操作Redis、常用Redis操作方法_redission lettuce

- 3【免费题库】华为OD机试 - 模拟数据序列化传输(Java & JS & Python & C & C++)_java 模拟数据序列化传输

- 4IT专业入门,高考假期预习指南

- 5计算机启动一下就停机,电脑主机亮一下就灭了,电脑开机3秒就循环重启怎么办...

- 6springboot创建及使用多线程的几种方式_springboot创建线程

- 7了解大型语言模型中的思维链(Thought Chain)_大模型思维链

- 8python(Django之html模板继承)_{% block title %}主页{% endblock %} {% block css %}

- 9Ai-321’发现Ai工具eSheep 这个平台完全免费,跑图超级快_widget `esheep-midjourney-prompt` not found:esheep

- 10git commit 规范_git commit -m 规范

当前位置: article > 正文

前来挑战!应急响应靶机训练-Web2_应急响应web2

作者:羊村懒王 | 2024-06-15 20:01:01

赞

踩

应急响应web2

前言

应急响应靶机训练,为保证每位安服仔都有上手的机会,不做理论学家,增加动手经验,可前来挑战应急响应靶机-web1,此系列后期会长期更新,关注本公众号,被动学习。

隔日会发题解,请大家务必关注我们。

挑战内容

前景需要:小李在某单位驻场值守,深夜12点,甲方已经回家了,小李刚偷偷摸鱼后,发现安全设备有告警,于是立刻停掉了机器开始排查。

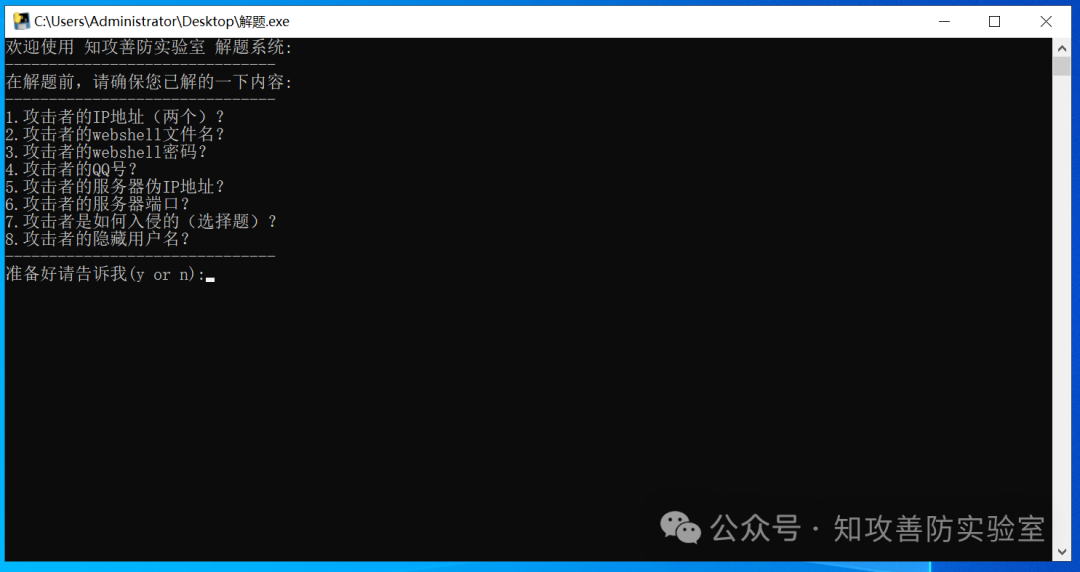

这是他的服务器系统,请你找出以下内容,并作为通关条件:

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的伪QQ号?

5.攻击者的伪服务器IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

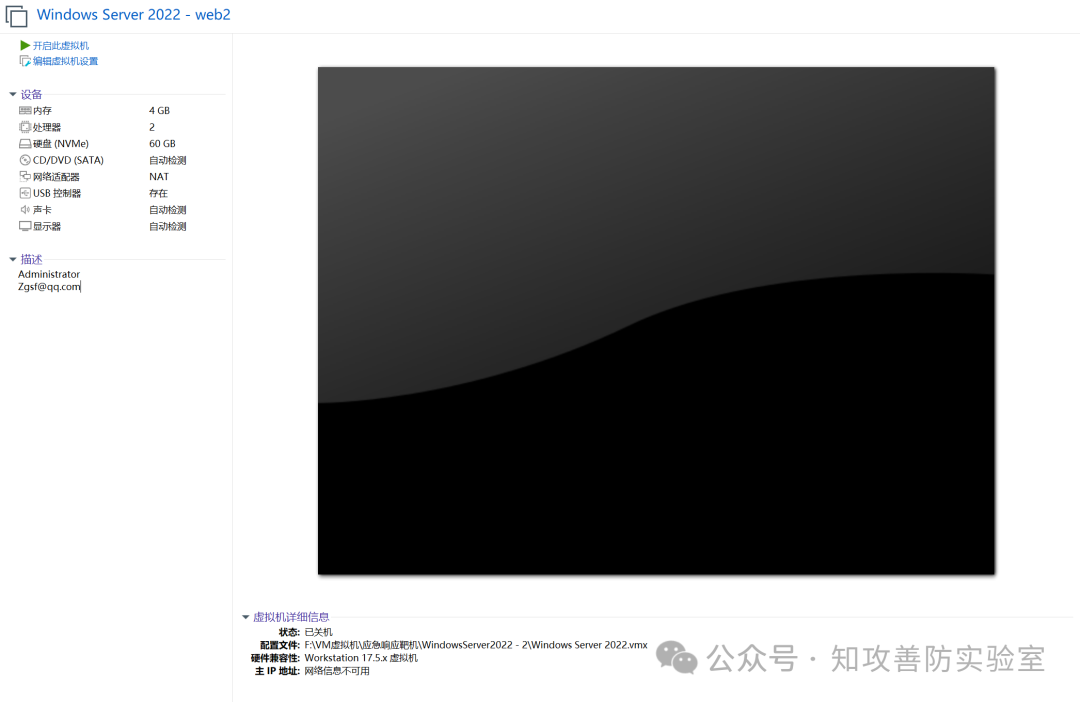

关于靶机启动

使用Vmware启动即可,如启动错误,请升级至Vmware17.5以上

关于解题

直接运行桌面上“解题.exe”即可

相关账户密码

用户:administrator

密码:Zgsf@qq.com

下载地址

后台回复“靶机web2”

后台回复“交流群”,获取技术交流群链接。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/羊村懒王/article/detail/723597

推荐阅读

相关标签