- 1NLP 学习笔记十-simple RNN+attention(注意力机制)_rnn+ attention 模型

- 2Window10+Anaconda 安装paddleocr踩坑

- 3产品经理如何有效的进行项目管理_产品经理做项目需要争取什么资源

- 4Rust入门教程(四):常用的集合_rust 集合

- 5【华为OD】C卷真题 100分:测试用例执行计划 C语言代码实现[思路+代码]

- 6017、Python+fastapi,第一个Python项目走向第17步:ubuntu24.04 无界面服务器版下安装nvidia显卡驱动_udevadm hwdb is deprecated. use systemd-hwdb inste

- 7Mac 安装 MySQL_mac mysql安装路径

- 8go语言与区块链开发

- 9C++ 学习(2) ---- std::cout 格式化输出

- 10大数据-72 Kafka 高级特性 稳定性-事务 (概念多枯燥) 定义、概览、组、协调器、流程、中止、失败

等保2.0 Windows主机测评_windows server测评 等保2.0

赞

踩

以下以Windows server 2012R2 举例,按照等保2.0三级要求测评。

一、身份鉴别

a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换。

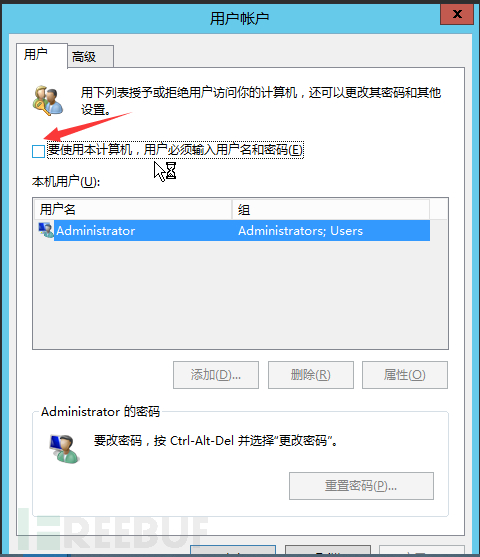

通过win+R(运行)输入 netplwiz 命令,查看是否勾选“要使用本计算机,用户必须输入用户名和密码”。

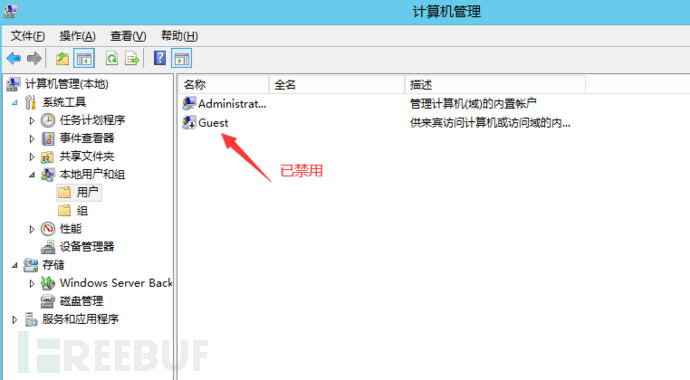

通过查看 控制面板–》程序与系统–》管理工具–》计算机管理–》用户与用户组或者运行中输入 lusrmgr.msc

,查看有哪些用户,系统默认用户adminstrator和Guest,Guest默认禁用,administrator不存在默认口令。

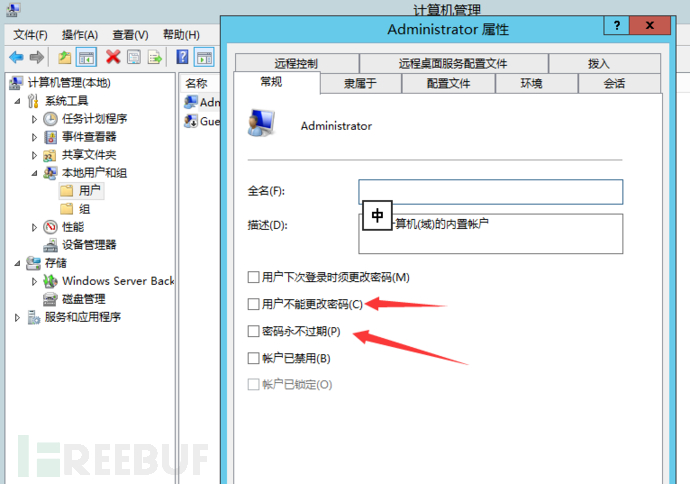

点击用户查看是否勾选密码永不过期等信息。

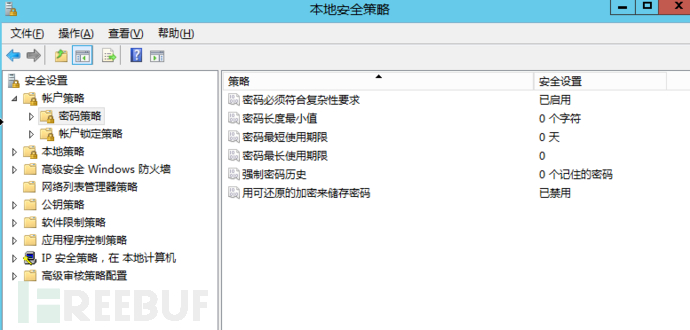

通过在运行中输入 secpol.msc 命令–》账户策略中的密码策略,查看密码复杂度是否开启,密码复杂度策略等信息,不适用就是未启用。

b)应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施。

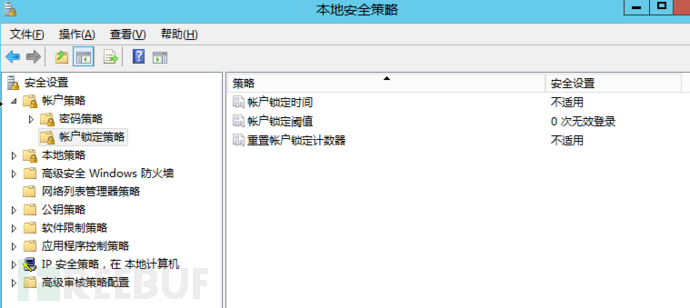

通过在运行中输入 secpol.msc 命令–》账户策略中的账户锁定策略,查看登录失败处理功能是否开启,登录失败策略等信息,不适用就是未启用。

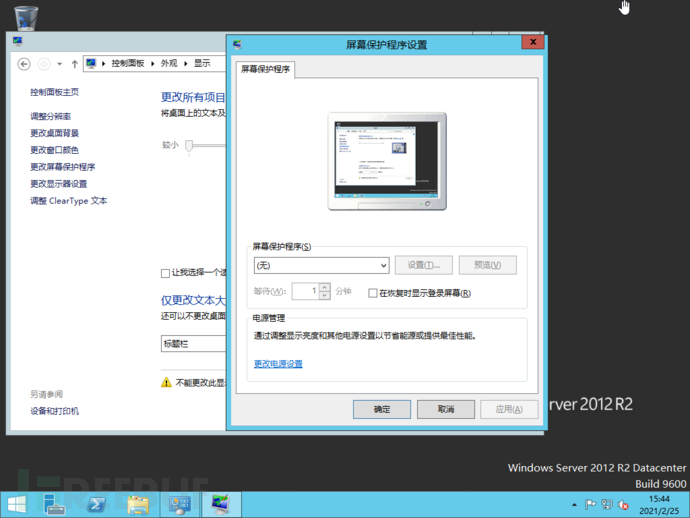

通过控制面板–》外观–》显示–》屏幕保护程序设置 查看是否启用了屏保。

c)当进行远程管理时,应采取必要措施、防止鉴别信息在网络传输过程中被窃听。

如果是本地管理成KVM等硬件管理方式,此要求默认满足。

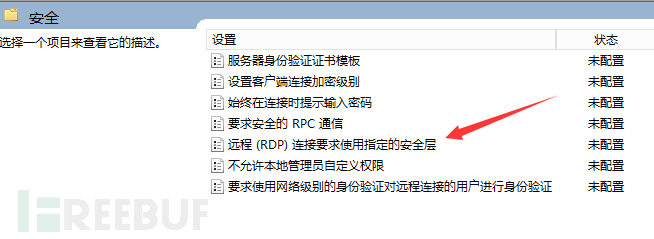

通过输入 gpedit.msc --》管理模板–》Windows组件–》远程桌面服务–》远程桌面会话主机–》安全

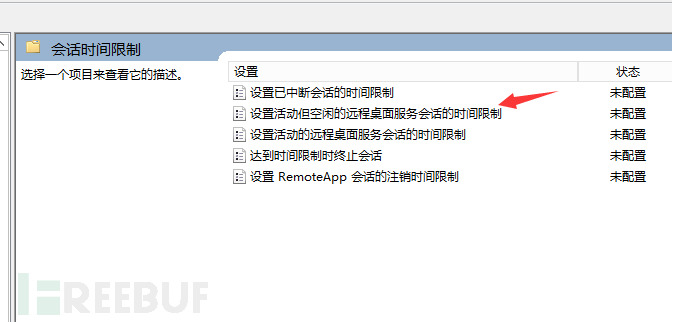

通过输入 gpedit.msc --》管理模板–》Windows组件–》远程桌面服务–》远程桌面会话主机–》连接

d)应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用密码技术来实现。

一般此项经访谈即可,大部分主机此项不符合。

二、访问控制

a)应对登录的用户分配账户和权限

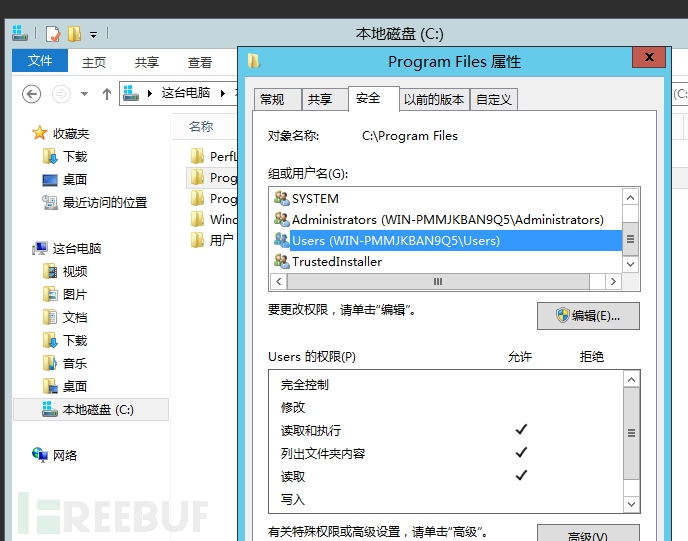

访问重要文件例如系统盘的Program文件夹,右键属性–》安全查看各个用户的权限分配是否合理,一般默认合理。

b)应重命名或删除默认账户,修改默认账户的默认口令

通过输入 lusrmgr.msc 命令,查看有哪些用户,是否存在默认用户,默认账户是否禁用。多数情况下adminstratorz账户在使用中。

c)应及时删除或停用多余的、过期的账户,避免共享账户的存在

通过输入 lusrmgr.msc 命令,查看有哪些用户adminstrator账户,记为存在共享账户。

d)应授予管理用户所需的最小权限,实现管理用户的权限分离

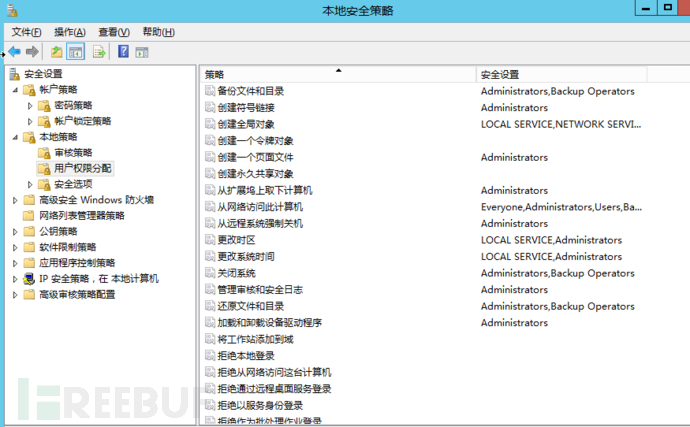

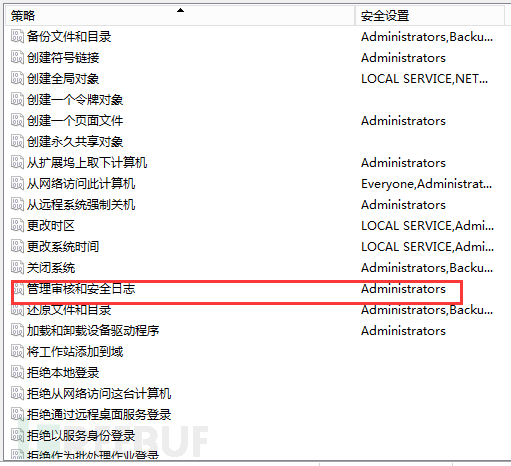

通过输入 secpol.msc --》本地策略–》用户权限分配

:查看用户权限是否分配合理,一般都是默认。主要注意管理审核和安全日志是否只有特定的人员有权限。

e)应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则

在windows主机中,授权主体一般是管理员,验证普通用户是否对访问控制策略具有操作权限。

f)访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级

Windows系统此项默认符合

g)应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问

Windows系统此项基本不符合,Windows自己的访问控制功能无法满足本项要求,需要借助第三方软件实现。

三、安全审计

a)应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计

通过输入 secpol.msc 命令–》本地策略–》审核策略,查看其安全设置是否有成功、失败,如没有即未开启相关功能的审计功能。

b)审计记录应包括事件的日期和时间,用户、事件类型,事件是否成功及其他与审计相关的信息

Windows审计记录默认满足要求,若使用第三方审计工具,则检查审计工具的记录是否满足。

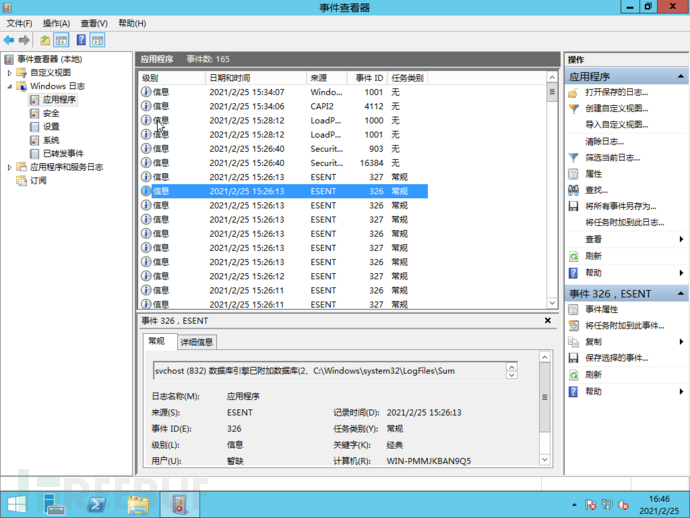

通过输入 eventvwr.msc --》Windows日志

c)应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等

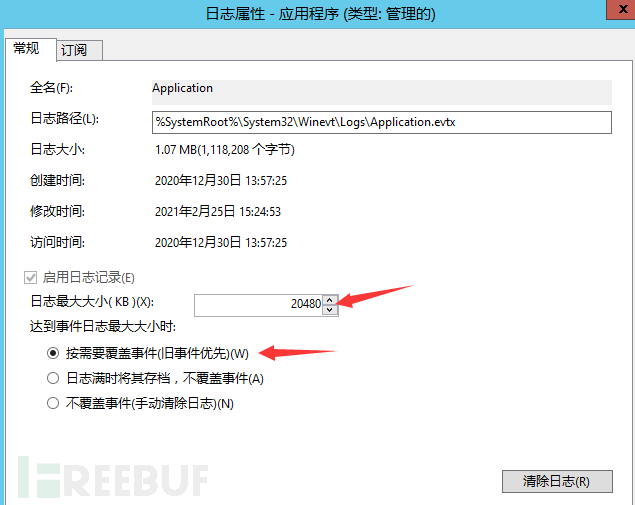

Windows操作系统默认除了administrators组外不能删除修改日志,所以需要检查应用程序、安全、系统日志策略是否合理,关注点如下图(下图是默认配置):

通过输入eventvwr.msc–》Windows日志–》应用程序–》属性

访谈管理员是否对于系统日志备份,备份策略,查看备份记录

d)应对审计进程进行保护,防止未经授权的中断

通过输入 secpol.msc --》本地策略–》用户权限分配,查看“管理审核和安全日志”策略项是否包含了与审计无关的用户组(默认符合)

四、入侵防范

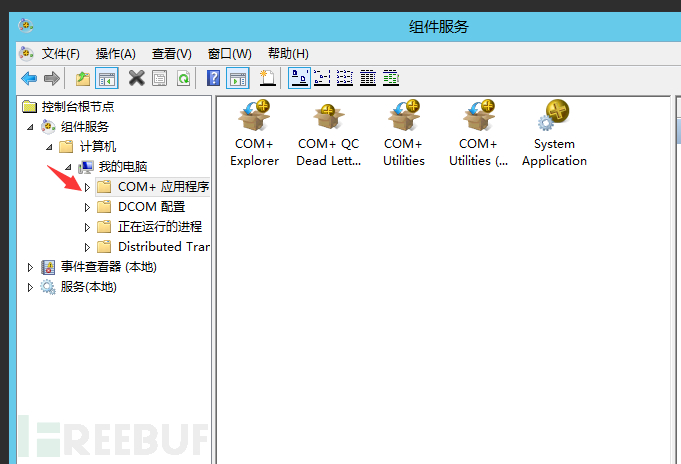

a)应遵循最小安装的原则,仅安装需要的组件和应用程序

通过在运行中输入 dcomcnfg -》组件服务-》计算机-》我的电脑

核查并访谈管理员是否存在多余的组件

通过运行-》 appwiz.cpl

核查并访谈是否装有多余的服务

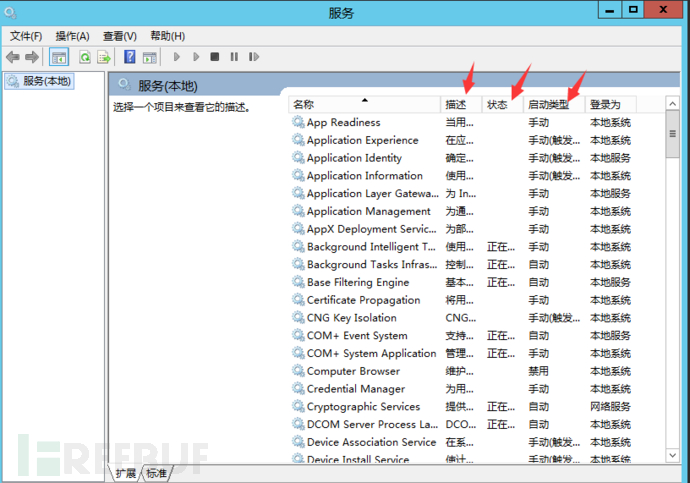

b)应关闭不需要的系统服务、默认共享和高危端口

通过运行–》 services.msc ,查看系统服务,查看多余服务例如lerter、Remote Registry Servicce

Messsenger,Task Scheduler是否已启动。此处也可以查看telnet 服务是否开启。

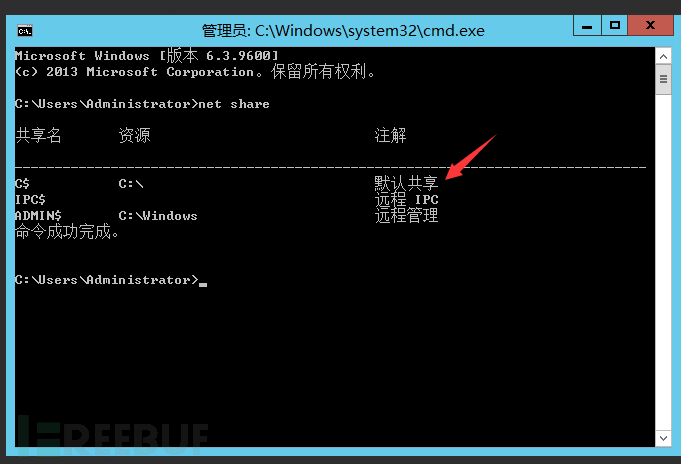

通过运行–》cmd–》输入 net share ,查看共享开启情况

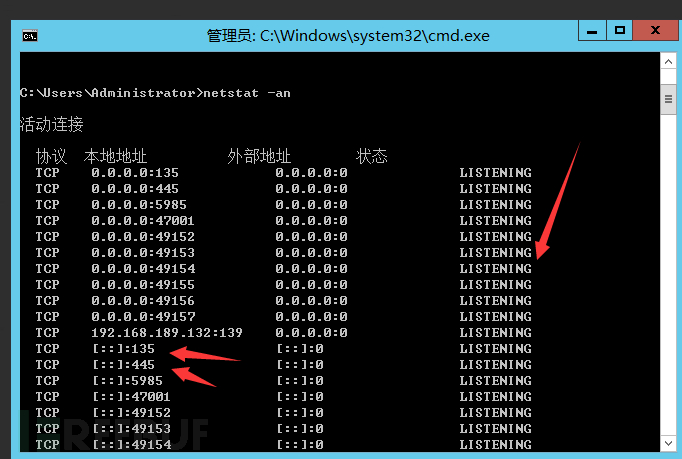

通过运行–》cmd–》 netstat -an ,查看高危端口开启情况(例如135,137,138,139,445,3389等)

c)应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制

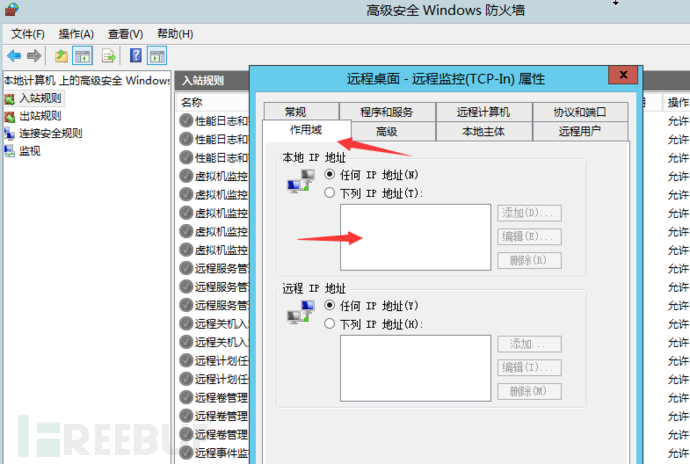

对于此项,一般系统会仅限制通过本地登录或堡垒机登录,接入网络地址范围科通过防火墙、堡垒机、主机防火墙来进行限制,下面是主机防火墙的演示。

通过运行-》 firewall.cpl -》高级设置-》入站规则-》远程桌面-》用户模式(Tcp-

In)-》作用域(默认未配置),先查看主机防火墙是否开启。

d) 应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求

此项不适用主机,用于应用测评中。

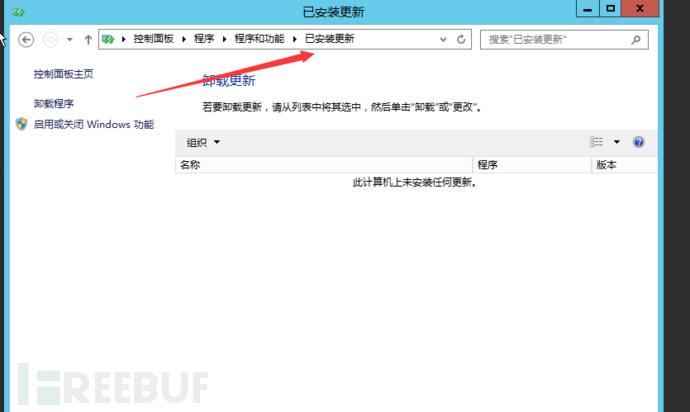

e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞

通过访谈管理员是否有做过漏洞扫描,是否定期,查看漏扫报告。

通过运行–》 appwiz.cpl --》查看已安装更新,查看补丁是否有更新,是否为最新。

f)应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警

核查操作系统是否安装入侵检测软件,EDR,火绒,亚信安全,卡巴斯基等杀毒软件,是否开启了入侵检测和报警功能(通过邮箱,短信等)。

五、恶意代码防范

应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

恶意代码防范需在网络层面和主机层面同时进行,访谈管理员网络防恶意代码产品和主机防恶意代码软件病毒库是否相同(不同厂家病毒库不同),检查防恶意代码软件相关功能是否开启,病毒库是否及时更新,发现病毒入侵是否有邮件、短信报警机制。

六、可信验证

基本上都不符合

七、剩余信息保护

a) 应保证鉴别信息所在的存储空间被释放或重新分配前得到完全清除

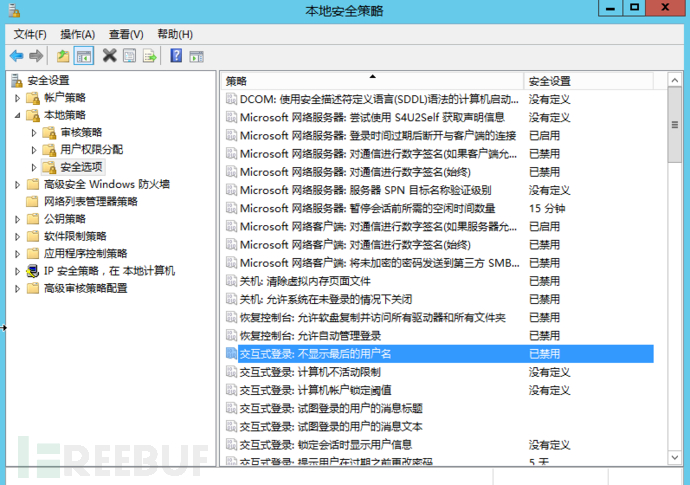

通过运行–》 secpol.msc --》本地策略–》安全选项,查看是否启用“不显示最后的用户名”策略。

b) 应保证存有敏感数据的存储空间被释放或重新分配前得到完全清除。

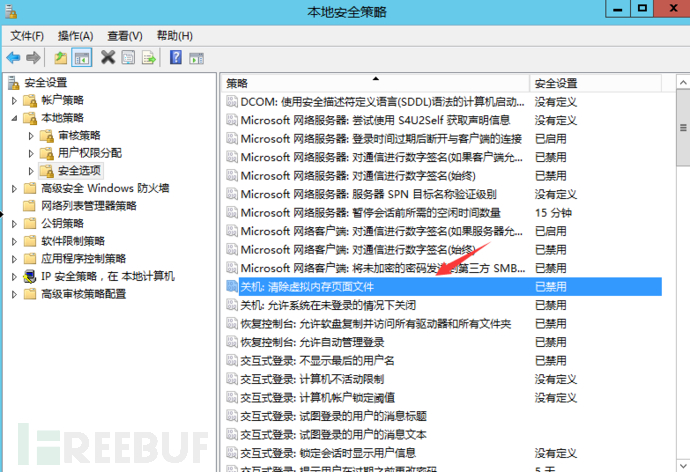

通过运行–》 secpol.msc --》本地策略–》安全选项,查看是否启用“关机:清除虚拟内存页面文件”策略。

注:一般记住几条主要的命令就可以查看大部分测评项了。

主要命令:netplwiz,lusrmgr.msc,secpol.msc,eventvwr.msc,gpedit.msc,services.msc

-cmd: netstat -an,net share,firewall.cpl,appwiz.cpl

片转存中…(img-tLw0S4p6-1691115024955)]

注:一般记住几条主要的命令就可以查看大部分测评项了。

主要命令:netplwiz,lusrmgr.msc,secpol.msc,eventvwr.msc,gpedit.msc,services.msc

-cmd: netstat -an,net share,firewall.cpl,appwiz.cpl

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里 本文内容由网友自发贡献,转载请注明出处:https://www.wpsshop.cn/w/神奇cpp/article/detail/908171

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。