- 1ROS2学习_ros2 tf2 view

- 2html画圣诞树—动态效果展示【炫酷合集】_html 超好看的圣诞树

- 3如何看待鸿蒙HarmonyOS?

- 4startActivityForResult替代方案registerForActivityResult

- 5【MOOC】JS脚本|便于复制粘贴中国大学MOOC网站的测试题和选项_mooc脚本

- 6json的数据结构

- 7python中.txt文件的使用【txt读取和写入】_python写txt文件

- 8铁打阿里,流水美团,校招Offer薪资曝光后,伤了老员工的心_阿里和美团offer比较

- 9计算机毕业设计springboot大学文献检索查新自助服务系统278t69【附源码+数据库+部署+LW】

- 10windows10 python版本管理工具_windows python版本管理工具

TOMCAT 中间件安全加固_中间件加固方案

赞

踩

1、 tomcat中间件安装:

①、yum install httpd* -y

②、yum install tomcat* -y

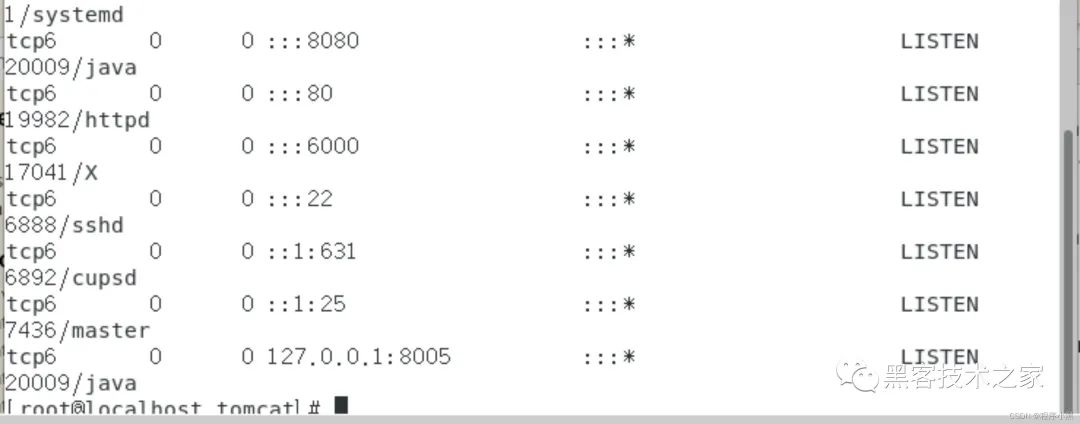

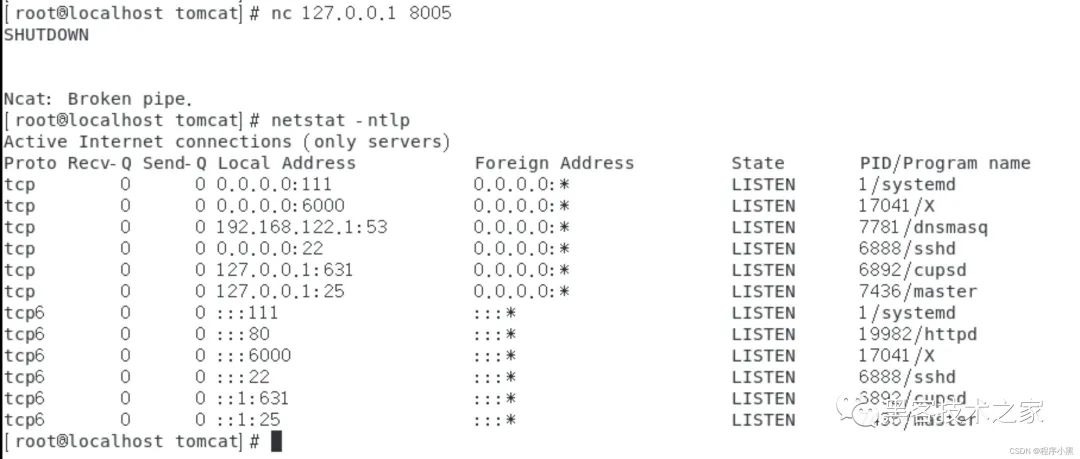

然后就能看到系统中多出了个端口:

在这里插入图片描述

其中8005端口是管理口,8080是默认的tomcat页面

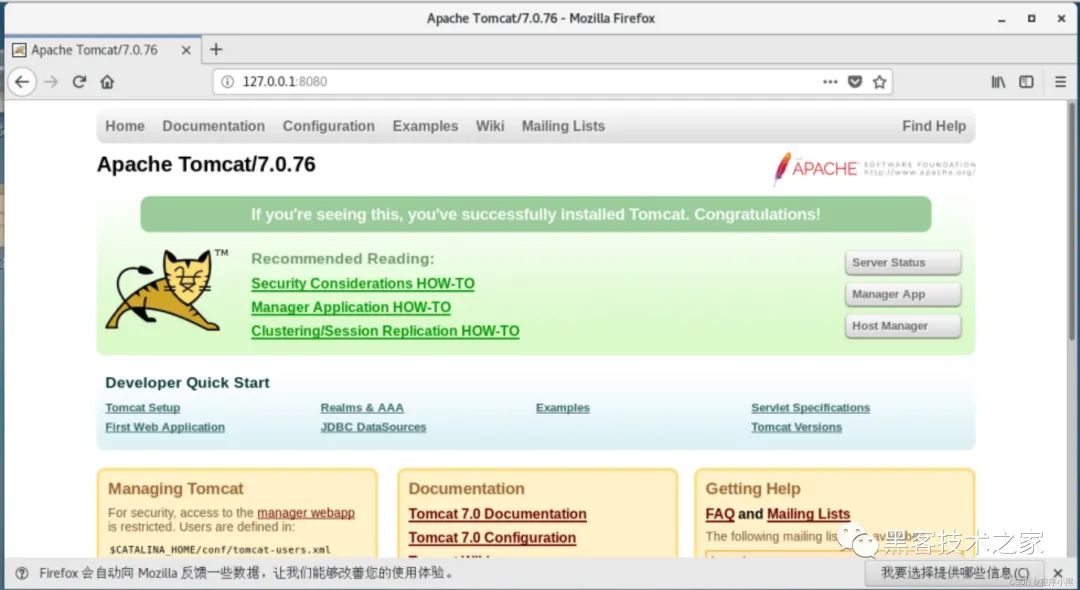

我们可以通过访问本地8080口来判断服务是否安装成功

在这里插入图片描述

其中下文会详细介绍如何更改tomcat的管理口和页面显示端口。

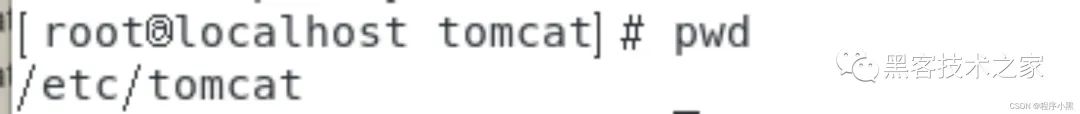

其中, Tomcat配置文件所在目录:

在这里插入图片描述

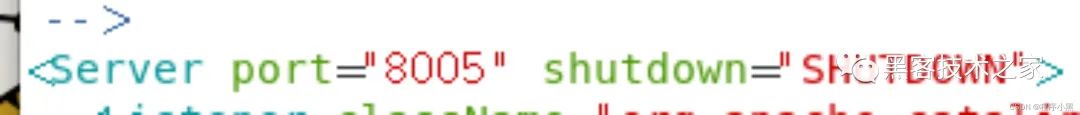

更改管理端口和服务关闭命令:

1、我们进入配置文件:/etc/tomcat/server.xml

在这里插入图片描述

这段话的意思就是“tomcat的管理服务端口号为8005,且关闭端口的命令为SHUTDOWN。”

如果我们需要禁用8005端口,则我们可以把端口号改为-1,这样我们的管理口就被禁用了。

我们可以通过更改nc连接服务器的8005端口并使用命令“SHUTDOWN”来关闭tomcat服务

在这里插入图片描述

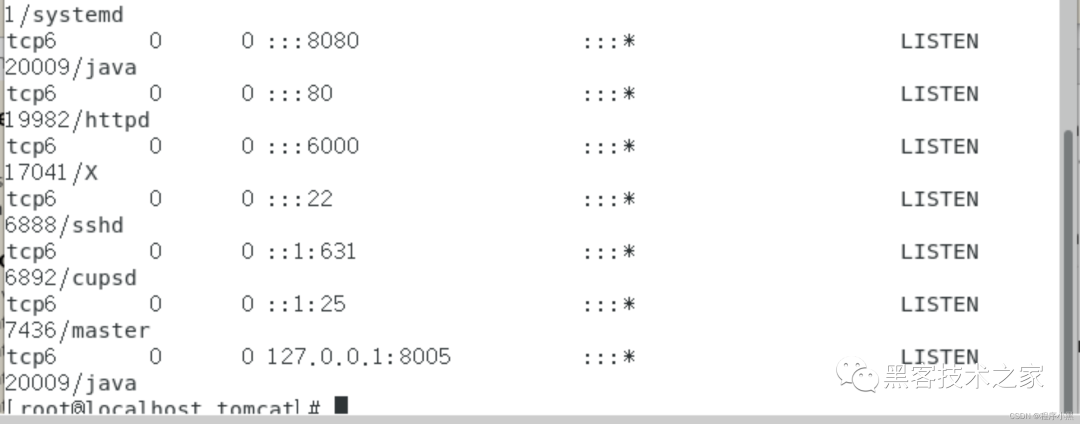

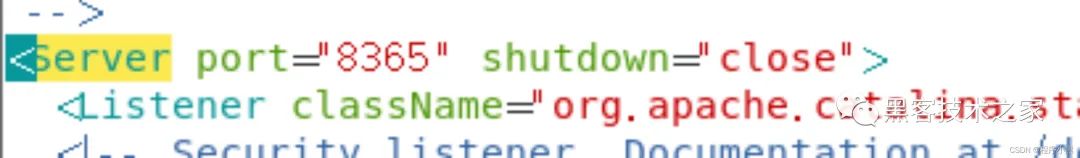

现在修改配置文件server.xml中的Port所指对象来改变管理口的端口号和关闭服务指令

在这里插入图片描述

这里我们把端口改为8365,且把该服务的关闭指令改为:“close“来避免恶意用户像本地管理口发送恶意指令。

在这里插入图片描述

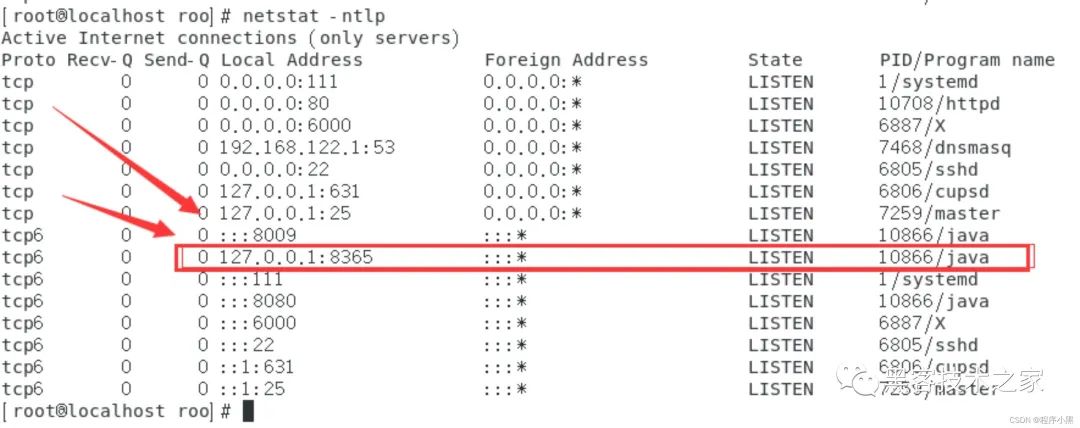

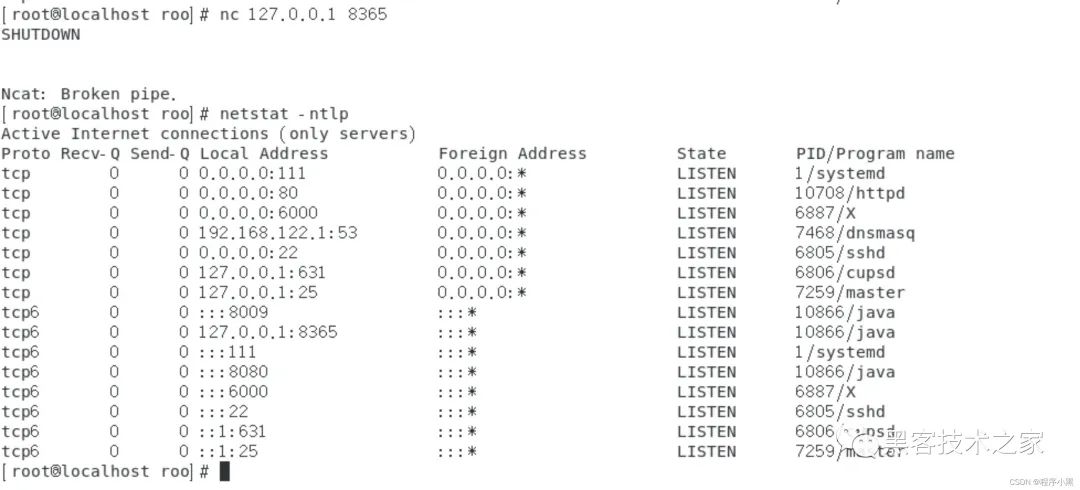

修改完成后重启tomcat服务,再次使用netstat -ntlp来查看端口号

我们可以很明显的看到,本地监听端口中多出了一个端口为:8365的服务进程。

systemctl restart tomcat

在这里插入图片描述

我们尝试通过nc连接8365并发送shutdown指令。

在这里插入图片描述

我们可以看到tomcat服务并没有关闭。(活得好好的系列)

更改tomcat默认页面端口:

同样是打开tomcat的默认配置文件,路径为:/etc/tomcat/server.xml

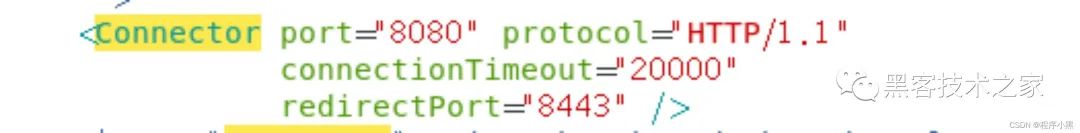

在这里插入图片描述

这段配置文件中,port的参数是指该默认页面的端口号为8080,其后的protocol是指使用的协议默认为HTTP/1.1,而connectionTimeout参数是指的超时时间为20000,而redirectPort的参数是指通过ssl加密后的页面使用端口为8443端口。

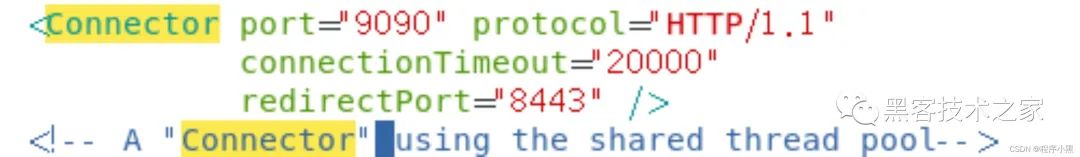

我们这里尝试更改tomcat默认页面端口号为9090

在这里插入图片描述

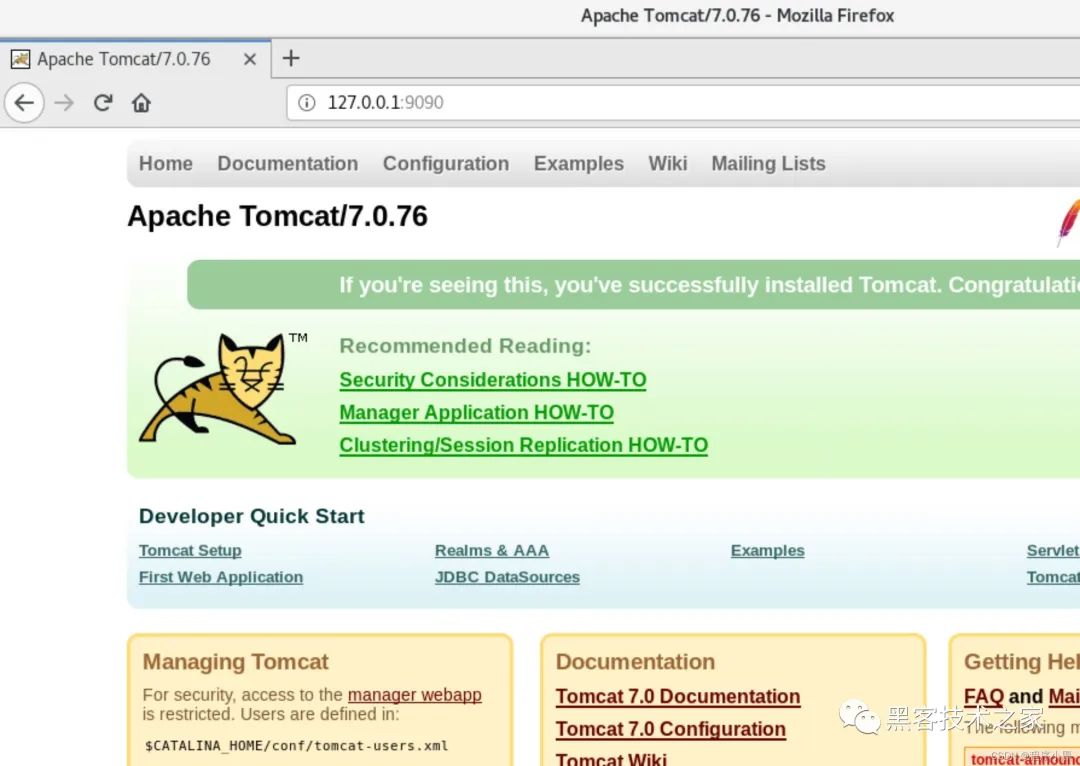

重启tomcat服务,再次访问网页

在这里插入图片描述

可以看到tomcat的默认页面的端口号已经变成为9090.

禁用管理端:

对于tomcat的web管理端属于高危安全隐患,一旦被攻破,黑客通过上传webshell的方式取得服务器的控制权是让人很难受的一件事情。我们需要删除tomcat安装目录下的conf/tomcat-user.xml或者删除webapps下默认的目录和文件。

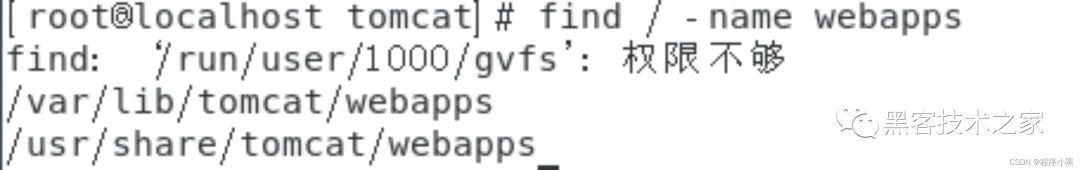

通过检索我们发现了以下两处位置:

在这里插入图片描述

我们需要删除webapps下的所有默认的文件和目录。

在这里插入图片描述

使用低权限用户运行tomcat

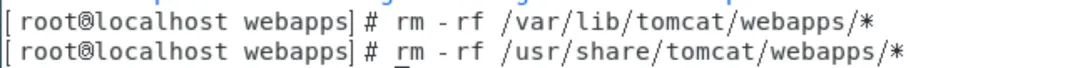

我们可以先使用lsof来查看当前tomcat所运行的进程的用户信息。

在这里插入图片描述

只要确保tomcat不是以root用户(UID、GID为0)的用户运行即可。

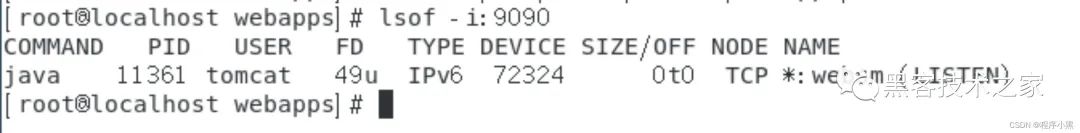

文件列表访问控制(目录遍历)

首先我们进入配置文件,配置文件目录:/etc/tomcat/web.xml

我们找到如下配置参数:

在这里插入图片描述

果listings的值为false则为不列出目录文件,如果listsings的值为true,则表示存在目录遍历漏洞。该配置默认为false。

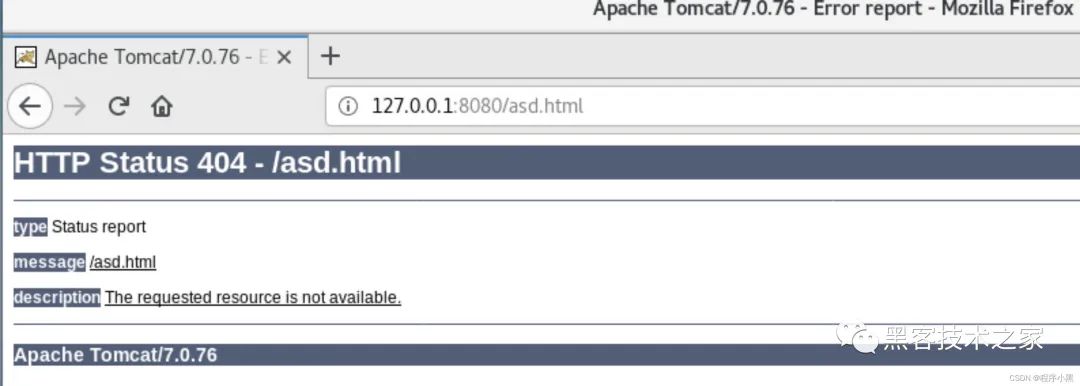

重定义错误页

对于一些常见的错误页面,我们可以在配置文件/etc/tomcat/web.xml中,重定向403、404以及500错误到指定页面。

在这里插入图片描述

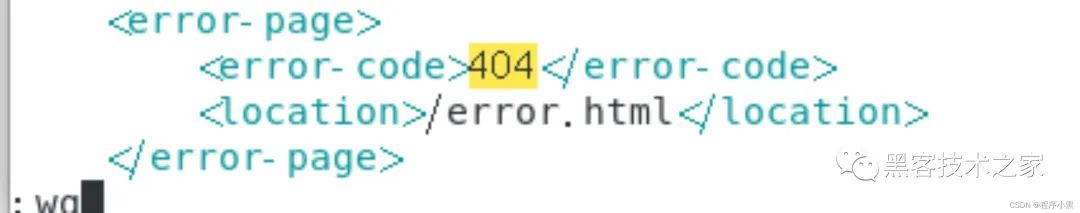

我们现在在web.xml配置文件中加入error-page参数。

在这里插入图片描述

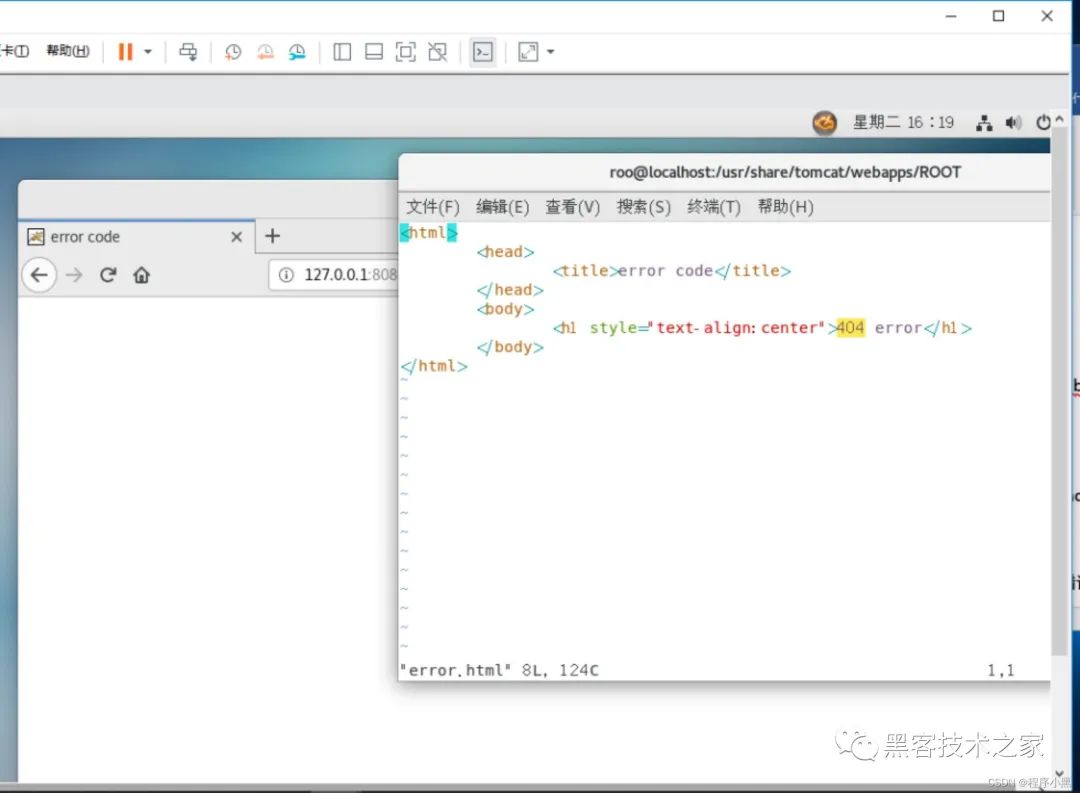

我们现在编辑我们的错误页面。该错误页默认放在我们webapps目录中。

在这里插入图片描述

这里是我们tomcat默认的页面所在位置。/usr/share/tomcat/webapps/ROOT

在这里插入图片描述

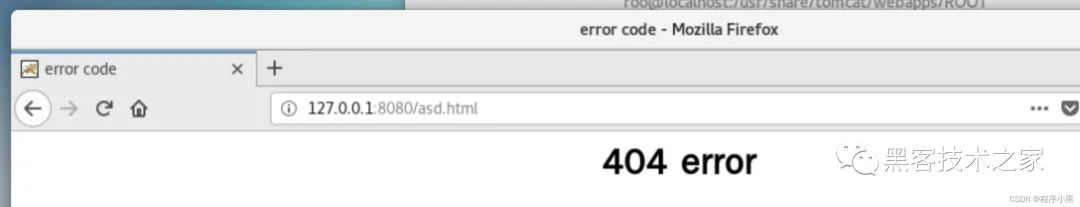

重启tomcat服务,我们可以看到,页面为我们自定义的错误页面了。

在这里插入图片描述

去除其他用户对tomcat的启动权限

默认文件位置:/usr/share/tomcat/bin

Chmod 744 /usr/share/tomcat/bin

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

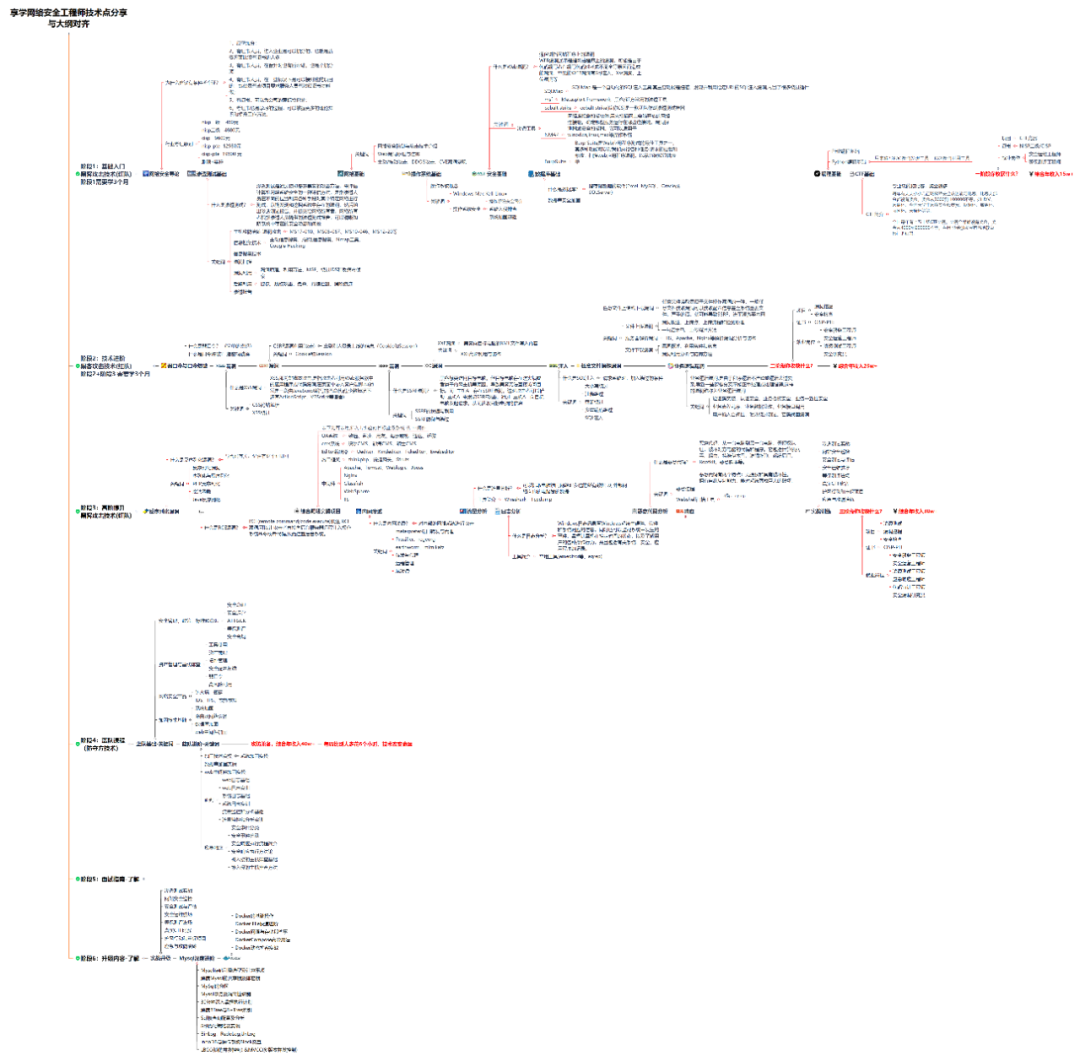

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取